Introducción al sistema de permisos

El sistema Codenica ITSM + ITAM ha sido diseñado para ofrecer un control preciso sobre el acceso a los datos y a las funcionalidades del sistema. En la práctica, esto significa poder definir con claridad qué usuarios pueden visualizar datos, editarlos, realizar acciones administrativas o gestionar tickets y activos IT. A medida que una organización crece y aumenta el número de usuarios, se vuelve esencial establecer una separación clara de responsabilidades, permisos y ámbitos de acceso.

¿Cuándo conviene configurar permisos personalizados, incluso con pocas cuentas?

La configuración personalizada de permisos RBAC no está reservada únicamente para grandes empresas. En muchos casos, tiene sentido desde una fase temprana de adopción del sistema, cuando solo trabajan unos pocos agentes en la organización (personal de soporte, miembros del equipo IT, agentes de help desk, etc.). Los motivos más habituales para definir roles de acceso personalizados incluyen:- Limitar la visibilidad de los datos a empresas, sucursales o ubicaciones específicas.

El sistema permite separar los elementos registrados (ordenadores, dispositivos, software, licencias y más) en empresas, sucursales o ubicaciones individuales. De este modo, un agente puede ver y gestionar únicamente los activos asignados a una unidad organizativa concreta, lo cual es especialmente importante en organizaciones con múltiples sedes o empresas que prestan servicios a varios clientes. - Separar la gestión de tickets según la ubicación y la estructura organizativa.

De forma similar a la gestión de activos IT, los tickets pueden limitarse a ubicaciones, departamentos o empresas específicas. Un agente no necesita acceso a toda la cola de tickets y puede trabajar únicamente con aquellos de los que realmente es responsable. - Restringir la visibilidad de tickets a categorías seleccionadas.

RBAC permite definir que un agente gestione tickets únicamente de categorías específicas (como Help Desk, IT, Hardware, Software, Administración). Esto facilita la especialización de los agentes y evita el acceso a tickets fuera de su ámbito de competencia. - Controlar la disponibilidad de los canales de comunicación en el portal del cliente.

El sistema permite desactivar o limitar el acceso a determinados canales de comunicación en el portal del cliente, como el sistema de mensajería interna o el chat en vivo. Esto hace posible decidir que clientes o empleados solo puedan contactar directamente con equipos seleccionados. - Mejorar la seguridad y mantener el orden dentro del equipo.

Los permisos correctamente configurados reducen el riesgo de cambios accidentales, errores operativos y accesos no autorizados a los datos. Cada agente trabaja dentro de un ámbito claramente definido, lo que simplifica la gestión del equipo y aumenta significativamente la seguridad de la información.

¿Qué es RBAC (Role-Based Access Control)?

RBAC (Role-Based Access Control) es un modelo de gestión de permisos probado y ampliamente adoptado, en el que el acceso a las funciones y datos del sistema no se concede directamente a usuarios individuales, sino a través de roles asignados. Cada rol representa un conjunto lógico de permisos que define qué puede visualizar, editar o gestionar un usuario dentro del sistema. Como resultado, la administración de accesos se vuelve mucho más sencilla, transparente y menos propensa a errores de configuración.

En la práctica, esto significa que, en lugar de configurar manualmente permisos para cada nueva cuenta, el administrador crea roles que reflejan responsabilidades reales dentro de la organización (por ejemplo: Help Desk - Hardware, Help Desk - Software, Administrador Empresa A, Administrador Empresa B, Agente de Soporte de Primer Nivel y roles similares). Asignar dicho rol a un usuario es suficiente para proporcionarle de inmediato un conjunto completo y coherente de permisos.

¿Por qué RBAC es un mecanismo de control de acceso tan eficaz?

- Gestión rápida y sencilla de usuarios.

RBAC permite a los administradores otorgar a un nuevo agente un conjunto completo de permisos en cuestión de segundos mediante la asignación de un rol predefinido. No es necesario seleccionar manualmente decenas de opciones individuales, lo que acelera significativamente el proceso de incorporación de nuevos empleados. - Coherencia y repetibilidad en la configuración.

Cada usuario asignado al mismo rol tiene exactamente el mismo alcance de acceso. Esto elimina situaciones en las que agentes con la misma función tienen permisos distintos debido a configuraciones accidentales o inconsistentes. - Facilidad para modificar permisos en el futuro.

Actualizar los permisos dentro de un único rol afecta automáticamente a todos los usuarios asignados a ese rol. Esto permite ajustar las reglas de acceso sin necesidad de modificar cuentas individuales. - Claridad y orden dentro del sistema.

Los roles pueden nombrarse libremente para reflejar la estructura organizativa o el ámbito de responsabilidad, como Agente Help Desk - Hardware, Agente IT - Software o Departamento IT - Sucursal España. Esto facilita la administración incluso con un gran número de usuarios. - Mayor seguridad de los datos.

RBAC minimiza el riesgo de conceder permisos excesivos. Cada usuario recibe exactamente el nivel de acceso necesario para desempeñar su trabajo, ni más ni menos.

En el sistema de roles de Codenica ITSM + ITAM, este mecanismo constituye la base de la gestión de accesos para los agentes del sistema. Permite restringir de forma controlada la visibilidad de datos, las funciones del sistema y las acciones operativas, manteniendo al mismo tiempo la flexibilidad necesaria para el trabajo diario de los equipos IT y Help Desk.

Roles del sistema en Codenica ITSM + ITAM

El sistema Codenica ITSM + ITAM ofrece cuatro roles principales: Administrator, Agent, Viewer y Client. Cada rol está diseñado para una forma distinta de utilizar el sistema y para un nivel diferente de acceso a los datos. Un principio clave y muy importante es que el mecanismo RBAC (Role-Based Access Control) se aplica exclusivamente a los usuarios asignados al rol Agent.

- Administrator - el nivel más alto de acceso dentro del sistema. Un Administrator siempre tiene visibilidad completa de todos los datos, ubicaciones, departamentos, tickets, activos IT y configuraciones del sistema. Este rol no está sujeto a limitaciones RBAC y no puede tener un rol asignado. Los administradores son responsables de la configuración del sistema, la gestión de usuarios, los ajustes globales y la supervisión general de los procesos ITSM e ITAM.

- Agent - rol operativo destinado a usuarios que trabajan diariamente con tickets, inventario y activos IT. Es el único rol del sistema al que se le pueden asignar roles RBAC. Como resultado, la visibilidad de datos de un Agent puede limitarse a ubicaciones o sucursales específicas, la gestión de tickets puede restringirse a categorías seleccionadas, el acceso puede acotarse a una parte definida del inventario IT y los permisos pueden concederse solo para funciones específicas del sistema.

- Viewer - cuenta gratuita de solo lectura destinada exclusivamente a la visualización de datos sin posibilidad de edición. El rol Viewer no está sujeto al mecanismo RBAC y dispone de un conjunto de permisos predefinido y limitado.

- Client - cuenta de usuario final o empleado utilizada dentro del Portal del Cliente. El rol Client permite enviar solicitudes, comunicarse con el departamento IT y consultar sus propios tickets e información relacionada, pero no está cubierto por el mecanismo de roles.

Cambiar entre Administrator y Agent con un solo clic

Una ventaja importante del sistema Codenica ITSM + ITAM es la posibilidad de cambiar el rol de un usuario entre Administrator y Agent en cualquier momento, sin modificar la configuración de la aplicación. Este cambio puede realizarse con un solo clic en el Panel del Cliente. Esta flexibilidad facilita responder a cambios organizativos, elevar o reducir temporalmente los privilegios de un usuario y planificar la estructura del equipo IT sin riesgo de pérdida de datos.

Cómo planificar los roles en la práctica

En la práctica, se recomienda que solo un número reducido de cuentas tenga el rol Administrator, normalmente aquellas responsables de la configuración del sistema y de la supervisión general del entorno IT. El resto de usuarios operativos debería trabajar como Agents con roles asignados. Este enfoque permite un control preciso de la visibilidad de datos por ubicación, sucursal, categoría de tickets o ámbito de responsabilidad. Los administradores mantienen visibilidad y control completos del sistema, mientras que los Agents operan estrictamente dentro del rango de acceso necesario para realizar sus tareas diarias.

Creación y configuración de un rol RBAC personalizado

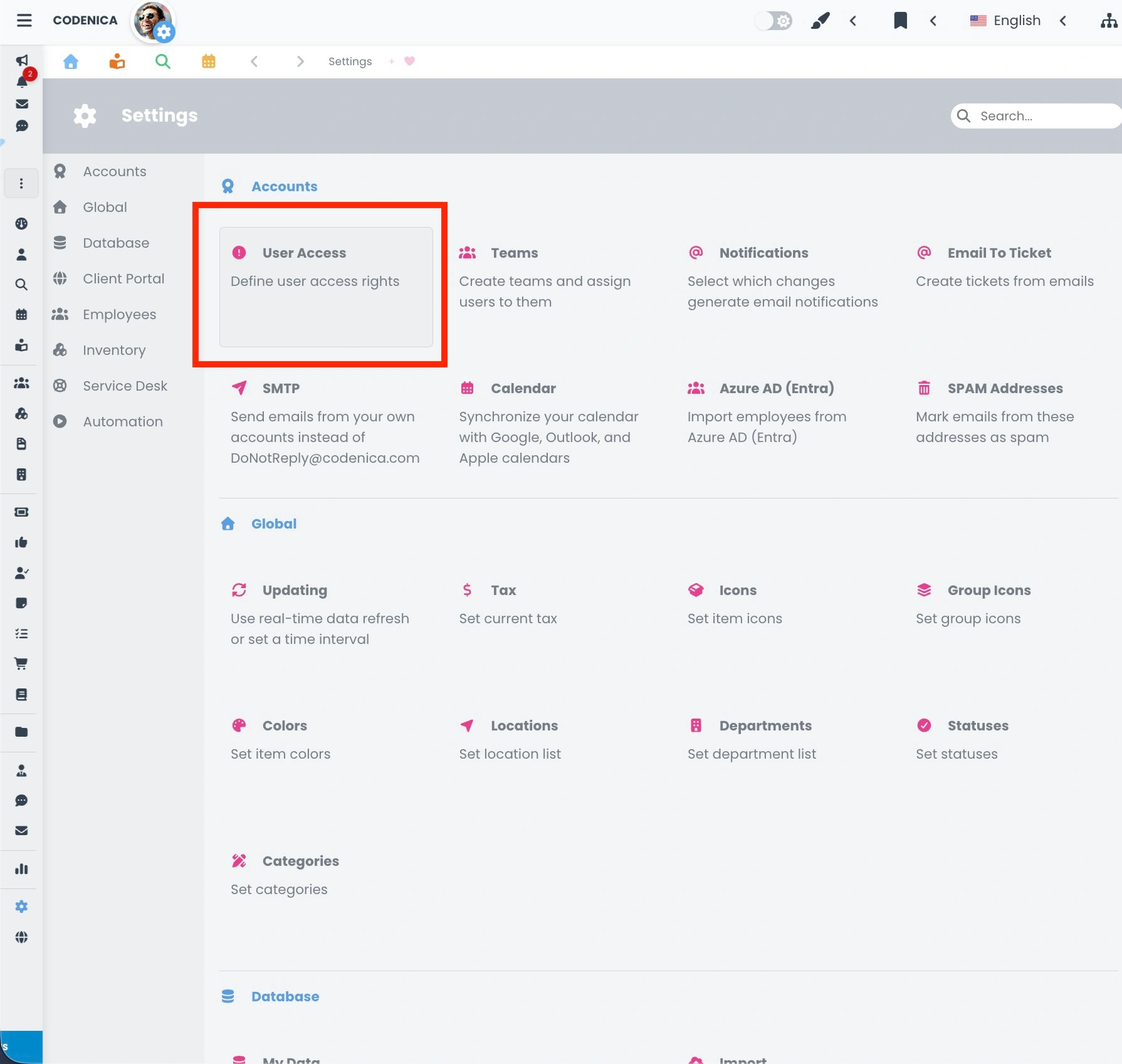

En este punto pasamos a la parte práctica. Los roles personalizados en el sistema Codenica ITSM + ITAM se configuran directamente desde los ajustes de la aplicación. Para comenzar, abra Configuración del sistema y luego vaya a Cuentas → Permisos. Esta sección muestra el panel principal de gestión de permisos, que está dividido en cuatro grupos lógicos que en conjunto forman el mecanismo RBAC completo.

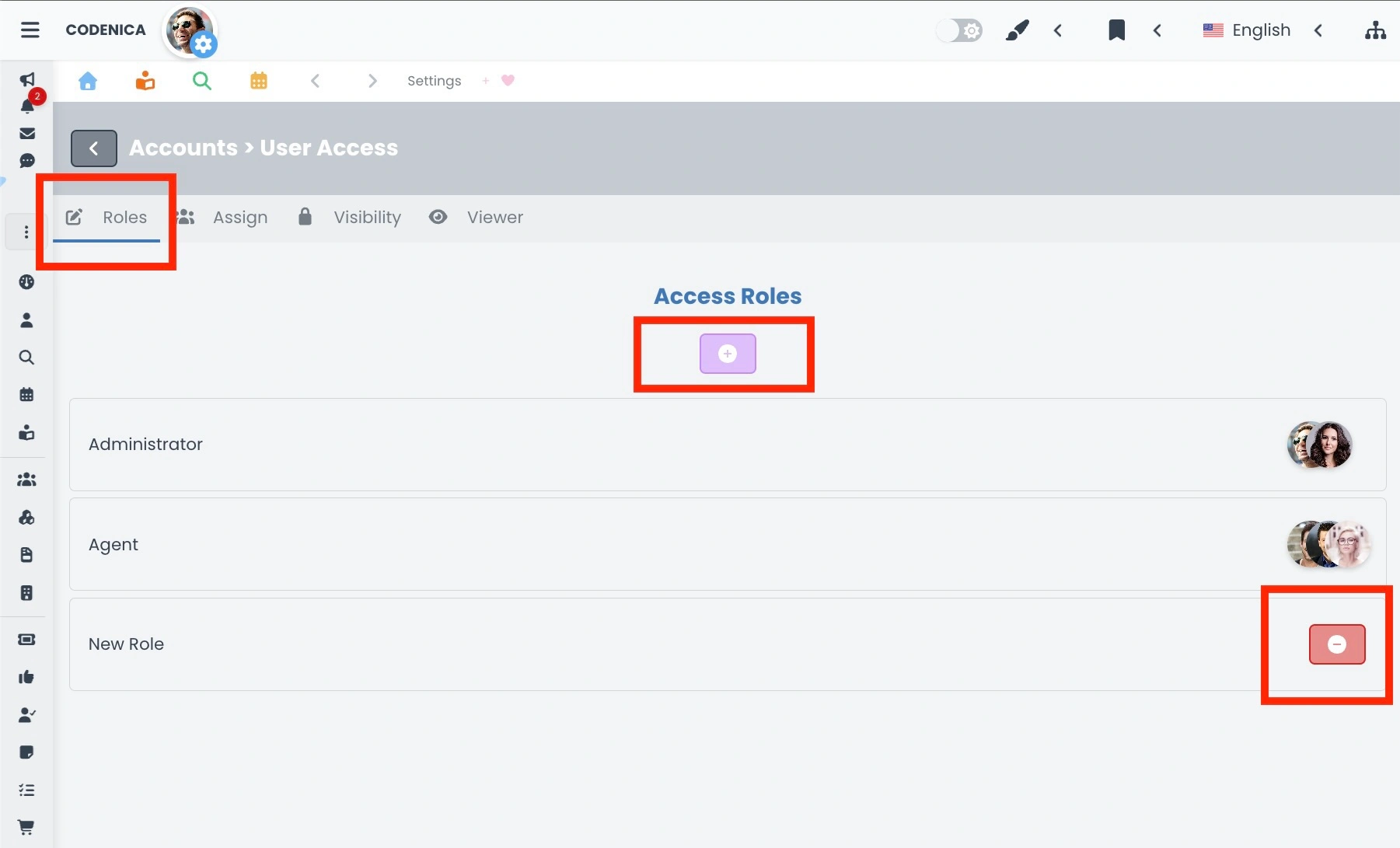

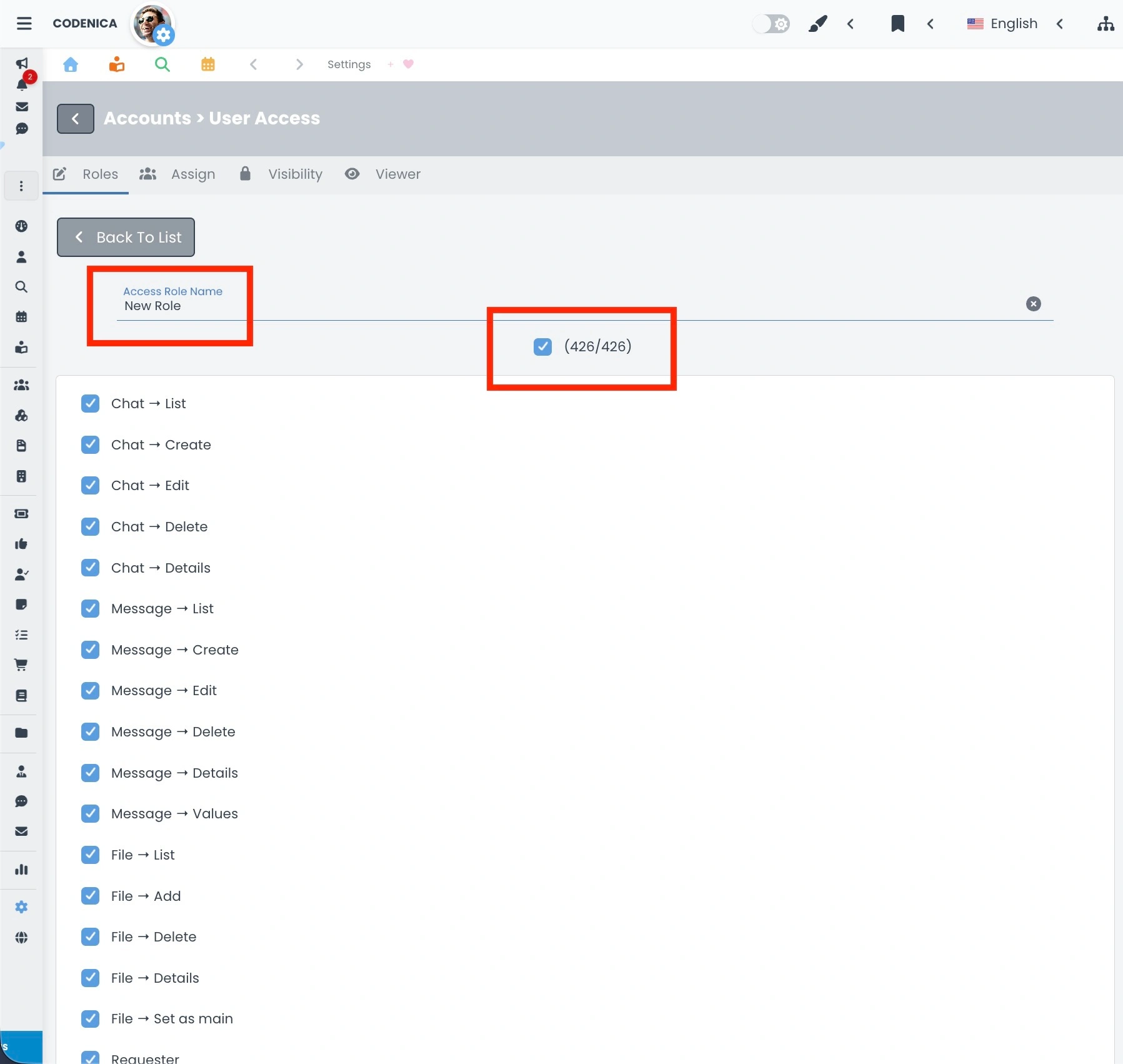

- Role. El primer grupo muestra la lista de todos los roles creados en el sistema. Además, las dos primeras entradas son siempre visibles y no editables: los roles del sistema Administrator y Agent. Todos los roles se presentan como paneles claros que contienen el nombre del rol y un avatar que representa al usuario asignado. Al hacer clic en un panel específico se abren sus detalles. Aquí puede definir el nombre del rol y seleccionar las casillas correspondientes para conceder acceso a funciones específicas del sistema. Es en esta sección donde se define el alcance real de permisos del rol.

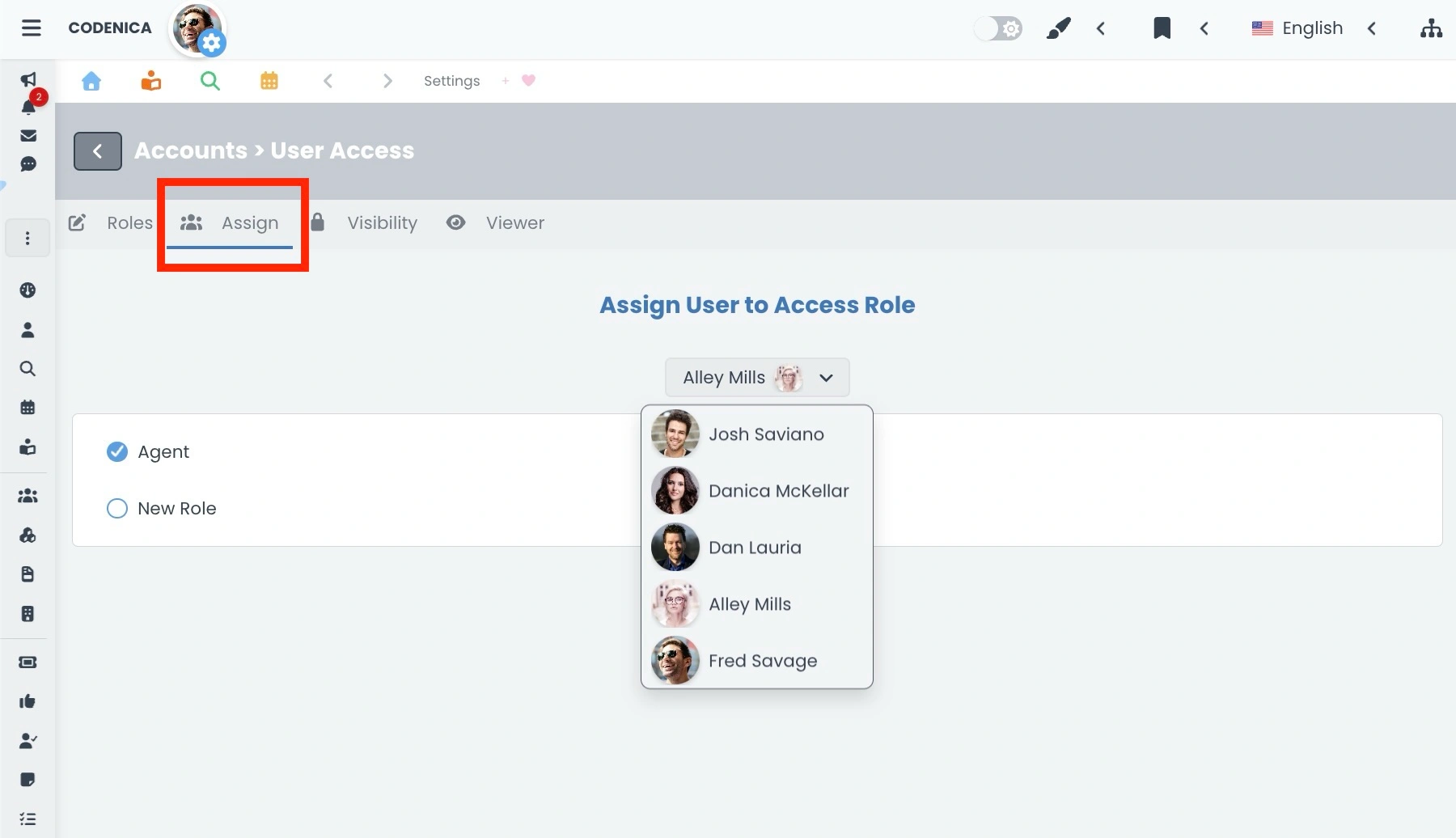

- Assign. Esta sección se utiliza para indicar qué cuenta de usuario está asignada a un rol determinado, ya sea un rol del sistema o un rol RBAC. Aquí se aplica una regla muy importante: los roles RBAC solo pueden asignarse a usuarios que tengan el rol del sistema Agent. Los Administrators no están sujetos al mecanismo RBAC y siempre tienen acceso completo al sistema. Esta sección permite una gestión rápida y eficiente del equipo, ya que cambiar el rol de un usuario no requiere modificar permisos individuales, sino únicamente asignar el rol adecuado.

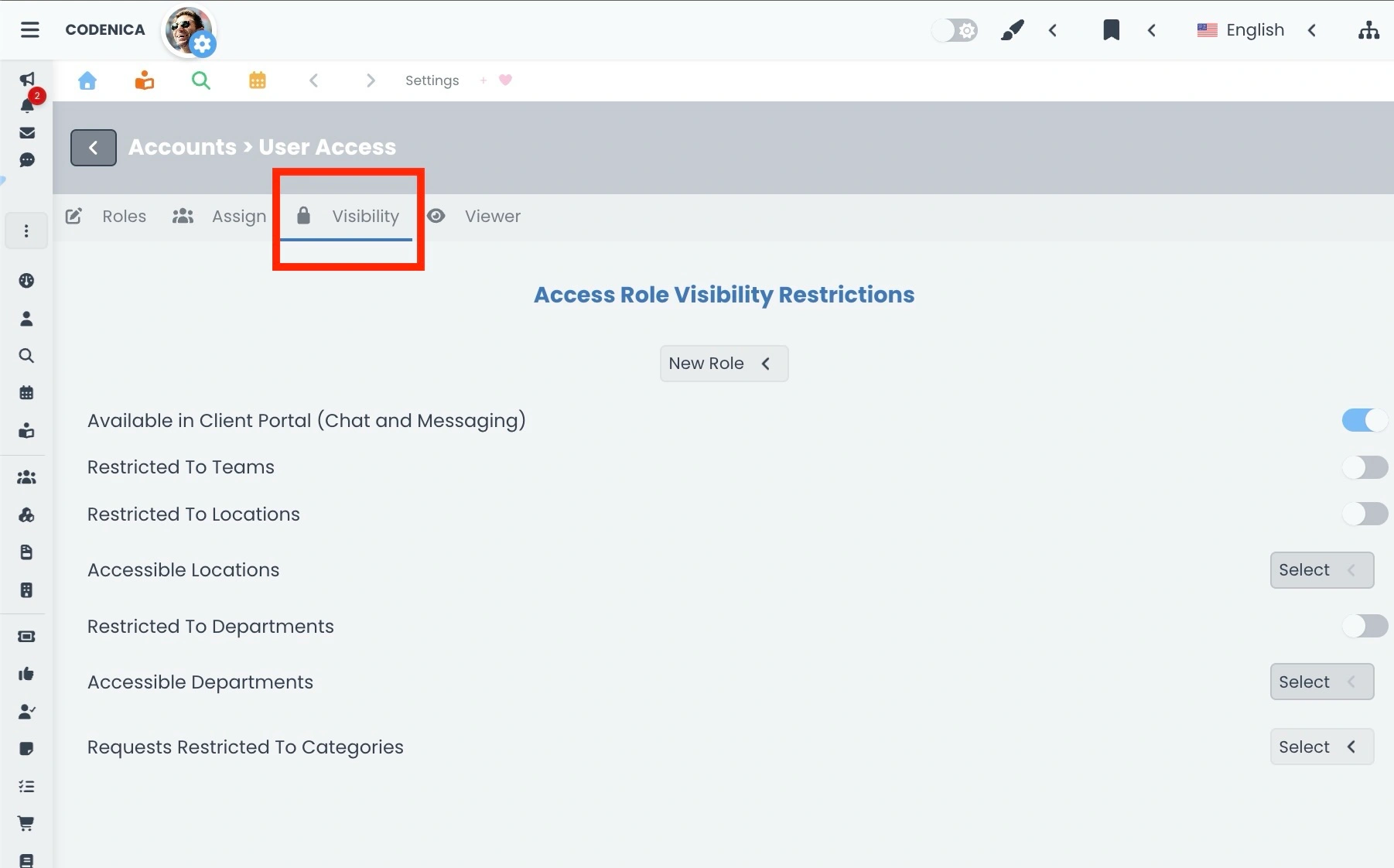

- Visibility. El tercer grupo es responsable de limitar con precisión el alcance de los datos visibles para un rol RBAC seleccionado. Primero se elige un rol específico y luego se puede configurar su visibilidad dentro del sistema.

- Definir si el rol está disponible para contacto en el Portal del Cliente.

- Restringir el acceso a una o varias ubicaciones de la empresa.

- Limitar la visibilidad a departamentos o sucursales específicas.

- Restringir el rol para que opere únicamente dentro de un equipo concreto.

- Especificar si el rol puede gestionar tickets solo de una o varias categorías seleccionadas.

- Viewer. El último grupo permite cambiar la contraseña de la cuenta Viewer. La cuenta Viewer es gratuita y de solo lectura, destinada exclusivamente a la visualización de datos, y no está sujeta a configuración RBAC.

Esta división estructurada de los ajustes garantiza que la configuración de roles en Codenica ITSM + ITAM sea clara, lógica y manejable incluso en entornos organizativos complejos.

Resumen

El sistema de permisos RBAC en Codenica ITSM + ITAM constituye la base de un trabajo seguro y bien organizado dentro del entorno IT. Al separar claramente los roles del sistema de los roles de acceso, es posible definir con precisión quién puede trabajar con datos específicos, tickets y funciones del sistema, y en qué medida. Un principio clave es que el mecanismo RBAC se aplica exclusivamente a los usuarios con el rol Agent, mientras que el Administrator siempre conserva acceso completo a todo el sistema. En la práctica, esto significa que una organización puede ampliar con seguridad su sistema de tickets, expandir la estructura del equipo y aumentar el número de ubicaciones, departamentos o clientes gestionados, sin riesgo de desorden en los permisos. Los Agents pueden gestionar únicamente aquellos tickets que se encuentran dentro de su ámbito definido de responsabilidad, categorías seleccionadas o unidades organizativas concretas. El mecanismo RBAC también ofrece un fuerte soporte para la gestión de activos IT. Los roles correctamente configurados permiten limitar el acceso a registros e inventarios de hardware, software y licencias estrictamente a los elementos de los que un Agent es realmente responsable. Esto es especialmente importante tanto para organizaciones con múltiples sedes como para empresas que prestan servicios IT a varios clientes. Gracias a la gestión centralizada de roles, los administradores pueden asignar permisos de forma rápida y coherente a nuevos usuarios, ajustar ámbitos de acceso para equipos completos y responder a cambios organizativos sin configurar manualmente cada cuenta. Este enfoque aumenta significativamente la seguridad de los datos, mejora los flujos de trabajo del equipo y minimiza el riesgo de errores operativos. En resumen, un sistema de roles y permisos bien diseñado en Codenica ITSM + ITAM no es solo una herramienta de control de acceso, sino un apoyo práctico para el trabajo diario en help desk, service desk, sistemas de tickets y gestión e inventario de activos IT. Facilita el crecimiento de la organización manteniendo un control claro sobre el acceso al sistema en cada etapa.