Introduction au système d’autorisations

Le système Codenica ITSM + ITAM a été conçu pour offrir un contrôle précis de l’accès aux données et aux fonctionnalités de l’application. En pratique, cela signifie pouvoir définir clairement quels utilisateurs peuvent consulter des données, les modifier, effectuer des actions administratives ou gérer les tickets et les actifs IT. À mesure que l’organisation se développe et que le nombre d’utilisateurs augmente, la séparation claire des responsabilités, des autorisations et des périmètres d’accès devient essentielle.

Quand configurer des autorisations personnalisées, même avec peu de comptes ?

La configuration personnalisée des autorisations RBAC n’est pas réservée aux grandes entreprises. Elle peut être pertinente dès les premières étapes d’utilisation du système, lorsque seuls quelques agents travaillent dans l’organisation (support, équipe IT, help desk, etc.). Les raisons les plus courantes de définir des rôles d’accès personnalisés sont les suivantes :- Limiter la visibilité des données à certaines entreprises, agences ou sites.

Le système permet de répartir les éléments enregistrés (ordinateurs, équipements, logiciels, licences, etc.) entre différentes entreprises, agences ou sites. Un agent peut ainsi consulter et gérer uniquement les actifs liés à une unité organisationnelle précise, ce qui est particulièrement utile pour les structures multi-sites ou les entreprises travaillant pour plusieurs clients. - Séparer le traitement des tickets selon la localisation ou la structure organisationnelle.

Comme pour la gestion des actifs IT, les tickets peuvent être limités à certaines localisations, départements ou entreprises. Un agent n’a pas besoin d’accéder à l’ensemble de la file de tickets : il travaille uniquement sur ceux dont il est réellement responsable. - Restreindre la visibilité des tickets à certaines catégories.

Le RBAC permet de définir qu’un agent traite uniquement des tickets appartenant à des catégories précises (par exemple : Help Desk, IT, Matériel, Logiciel, Administration). Cela favorise la spécialisation et évite l’accès à des demandes en dehors de son domaine. - Contrôler la disponibilité des canaux de communication dans le Portail Client.

Le système permet d’activer ou de limiter certains canaux de communication dans le portail, comme la messagerie interne ou le chat en direct. Il est ainsi possible de décider que les clients ou collaborateurs peuvent contacter uniquement certaines équipes. - Renforcer la sécurité et maintenir une organisation claire.

Des autorisations correctement configurées réduisent le risque de modifications accidentelles, d’erreurs opérationnelles et d’accès non autorisé aux données. Chaque agent travaille dans un périmètre défini, ce qui facilite la gestion d’équipe et améliore la sécurité des informations.

Qu’est-ce que le RBAC (Role-Based Access Control) ?

Le RBAC (Role-Based Access Control) est un modèle éprouvé et largement utilisé de gestion des autorisations. Dans ce modèle, l’accès aux fonctionnalités et aux données du système n’est pas accordé directement aux utilisateurs, mais via des rôles qui leur sont attribués. Chaque rôle correspond à un ensemble cohérent d’autorisations définissant ce qu’un utilisateur peut consulter, modifier ou gérer dans le système. L’administration des accès devient ainsi plus simple, plus claire et moins sujette aux erreurs de configuration.

Concrètement, au lieu de configurer manuellement les droits pour chaque nouveau compte, l’administrateur crée des rôles correspondant aux responsabilités réelles au sein de l’organisation (par exemple : Help Desk – Matériel, Help Desk – Logiciel, Administrateur Société A, Administrateur Société B, Agent Support Niveau 1, etc.). Il suffit ensuite d’attribuer le rôle approprié pour fournir immédiatement un ensemble complet et cohérent d’autorisations.

Pourquoi le RBAC est-il un mécanisme efficace ?

- Gestion rapide et simple des utilisateurs.

Un nouvel agent peut recevoir l’ensemble de ses autorisations en quelques secondes, simplement en se voyant attribuer un rôle prédéfini. Il n’est pas nécessaire de configurer manuellement de nombreuses options, ce qui accélère l’intégration des nouveaux collaborateurs. - Configuration cohérente et reproductible.

Tous les utilisateurs associés au même rôle disposent exactement du même périmètre d’accès. Cela évite les situations où deux agents exerçant la même fonction auraient des droits différents en raison d’une configuration incohérente. - Modification simplifiée des autorisations.

La modification d’un rôle s’applique automatiquement à tous les utilisateurs qui y sont rattachés. Il n’est pas nécessaire de modifier chaque compte individuellement. - Clarté et organisation du système.

Les rôles peuvent être nommés librement pour refléter la structure ou les responsabilités (par exemple : Agent Help Desk – Matériel, Agent IT – Logiciel, Département IT – Agence Paris). Cela facilite l’administration, même avec un grand nombre d’utilisateurs. - Meilleure sécurité des données.

Le RBAC limite le risque d’attribuer des droits excessifs. Chaque utilisateur reçoit uniquement les accès nécessaires à son travail.

Dans Codenica ITSM + ITAM, le mécanisme de rôles constitue la base de la gestion des accès pour les agents du système. Il permet de restreindre de manière contrôlée la visibilité des données, l’accès aux fonctionnalités et les actions opérationnelles, tout en conservant la souplesse nécessaire au travail quotidien des équipes IT et Help Desk.

Rôles système dans Codenica ITSM + ITAM

Le système Codenica ITSM + ITAM comprend quatre rôles système principaux : Administrator, Agent, Viewer et Client. Chaque rôle correspond à un mode d’utilisation différent et à un niveau d’accès distinct aux données. Un principe essentiel est que le mécanisme RBAC (Role-Based Access Control) s’applique exclusivement aux utilisateurs ayant le rôle Agent.

- Administrator – niveau d’accès le plus élevé dans le système. Un Administrator dispose toujours d’une visibilité complète sur l’ensemble des données, localisations, départements, tickets, actifs IT et paramètres système. Ce rôle n’est soumis à aucune restriction RBAC et ne peut pas se voir attribuer un rôle supplémentaire. Les Administrators sont responsables de la configuration du système, de la gestion des utilisateurs, des paramètres globaux et de la supervision des processus ITSM et ITAM.

- Agent – rôle opérationnel destiné aux utilisateurs qui travaillent quotidiennement avec les tickets, l’inventaire et les actifs IT. C’est le seul rôle système auquel des rôles RBAC peuvent être attribués. La visibilité d’un Agent peut ainsi être limitée à certaines localisations ou agences, le traitement des tickets restreint à des catégories spécifiques, l’accès à une partie définie de l’inventaire IT ou encore à certaines fonctionnalités précises.

- Viewer – compte gratuit en lecture seule, destiné uniquement à la consultation des données sans possibilité de modification. Le rôle Viewer n’est pas soumis au mécanisme RBAC et dispose d’un ensemble limité et prédéfini d’autorisations.

- Client – compte utilisateur final ou collaborateur utilisé dans le Portail Client. Le rôle Client permet de soumettre des demandes, communiquer avec le service IT et consulter ses propres tickets et informations associées, mais il n’est pas concerné par le mécanisme de rôles.

Changer de rôle Administrator ↔ Agent en un clic

Un avantage important de Codenica ITSM + ITAM est la possibilité de modifier à tout moment le rôle système d’un utilisateur entre Administrator et Agent, sans modifier la configuration de l’application. Cette opération s’effectue en un seul clic depuis le Client Panel. Cette souplesse permet de s’adapter rapidement aux changements organisationnels, d’augmenter ou de réduire temporairement les droits d’un utilisateur et d’ajuster la structure de l’équipe IT sans risque de perte de données.

Comment planifier les rôles en pratique

En pratique, il est recommandé de limiter le rôle Administrator à un nombre restreint de comptes, généralement ceux responsables de la configuration du système et de la supervision globale de l’environnement IT. Les autres utilisateurs opérationnels devraient travailler en tant qu’Agents avec des rôles RBAC attribués. Cette approche permet de contrôler précisément la visibilité des données selon la localisation, l’agence, la catégorie de tickets ou le périmètre de responsabilité. Les Administrators conservent une vision complète du système, tandis que les Agents travaillent strictement dans le cadre nécessaire à leurs tâches quotidiennes.

Créer et configurer un rôle RBAC personnalisé

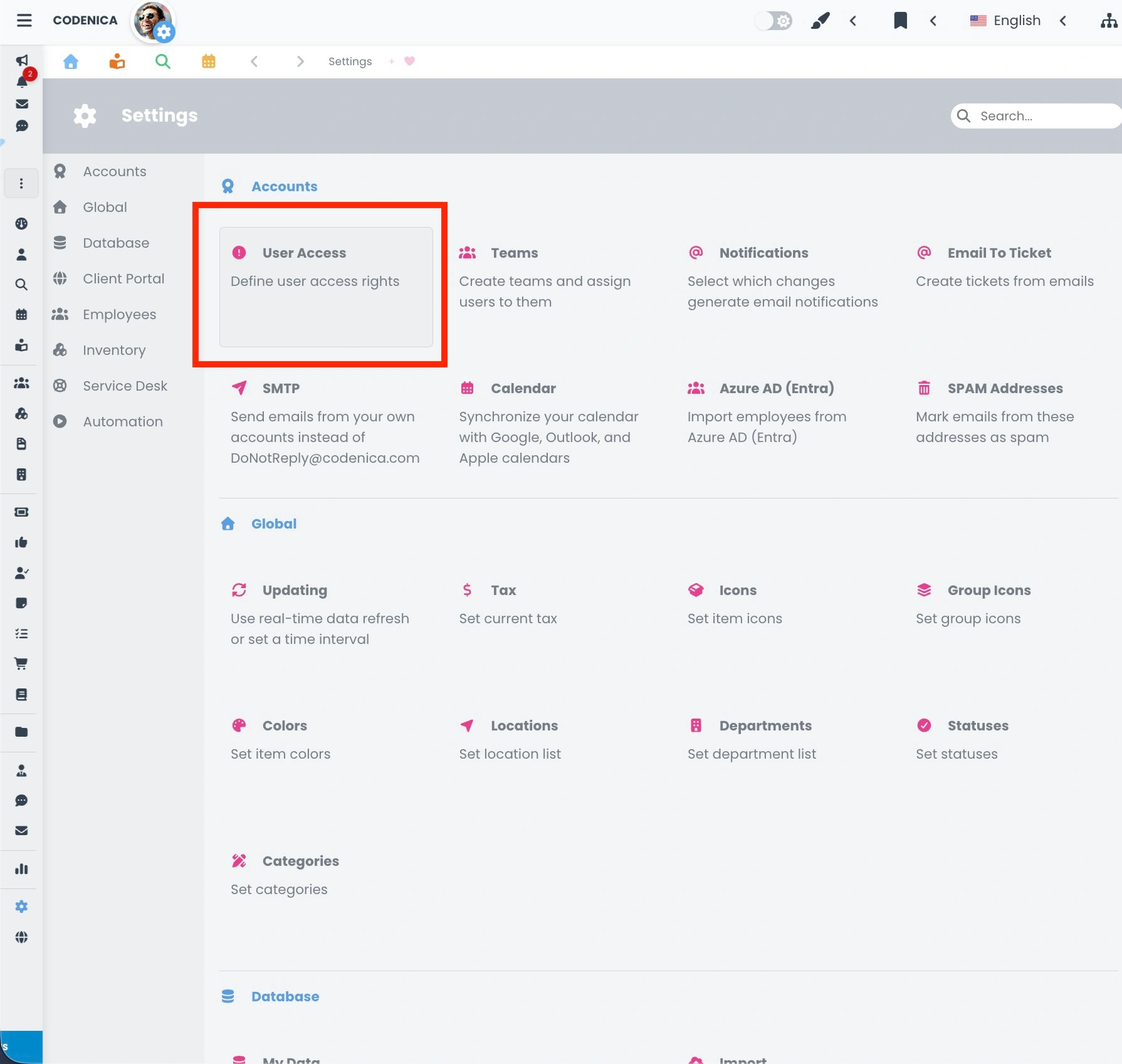

Passons maintenant à la partie pratique. Les rôles personnalisés dans Codenica ITSM + ITAM se configurent directement dans les paramètres de l’application. Pour commencer, ouvrez System Settings, puis accédez à Accounts → Permissions. Cette section affiche le panneau principal de gestion des autorisations, organisé en quatre groupes logiques qui constituent ensemble le mécanisme RBAC complet.

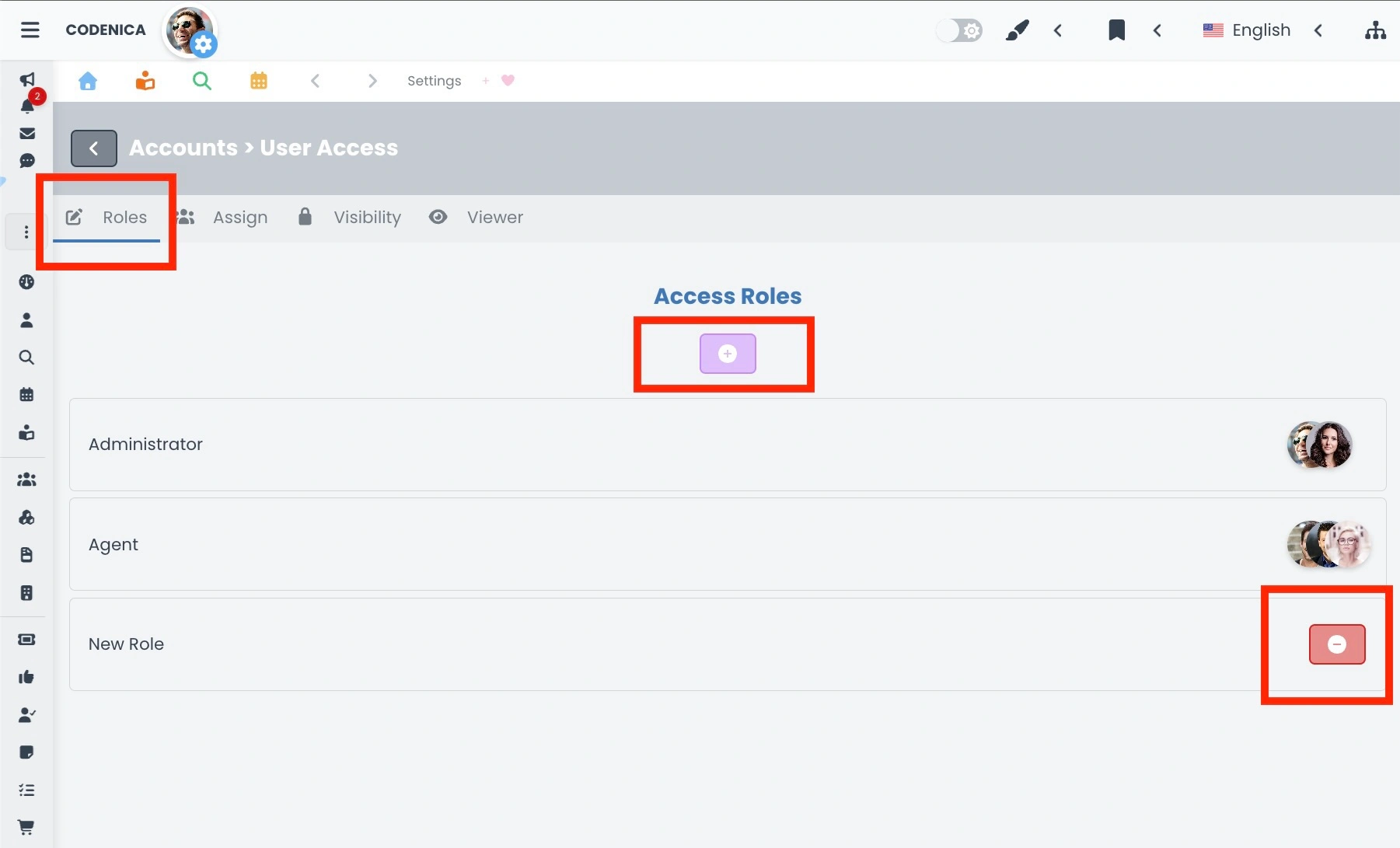

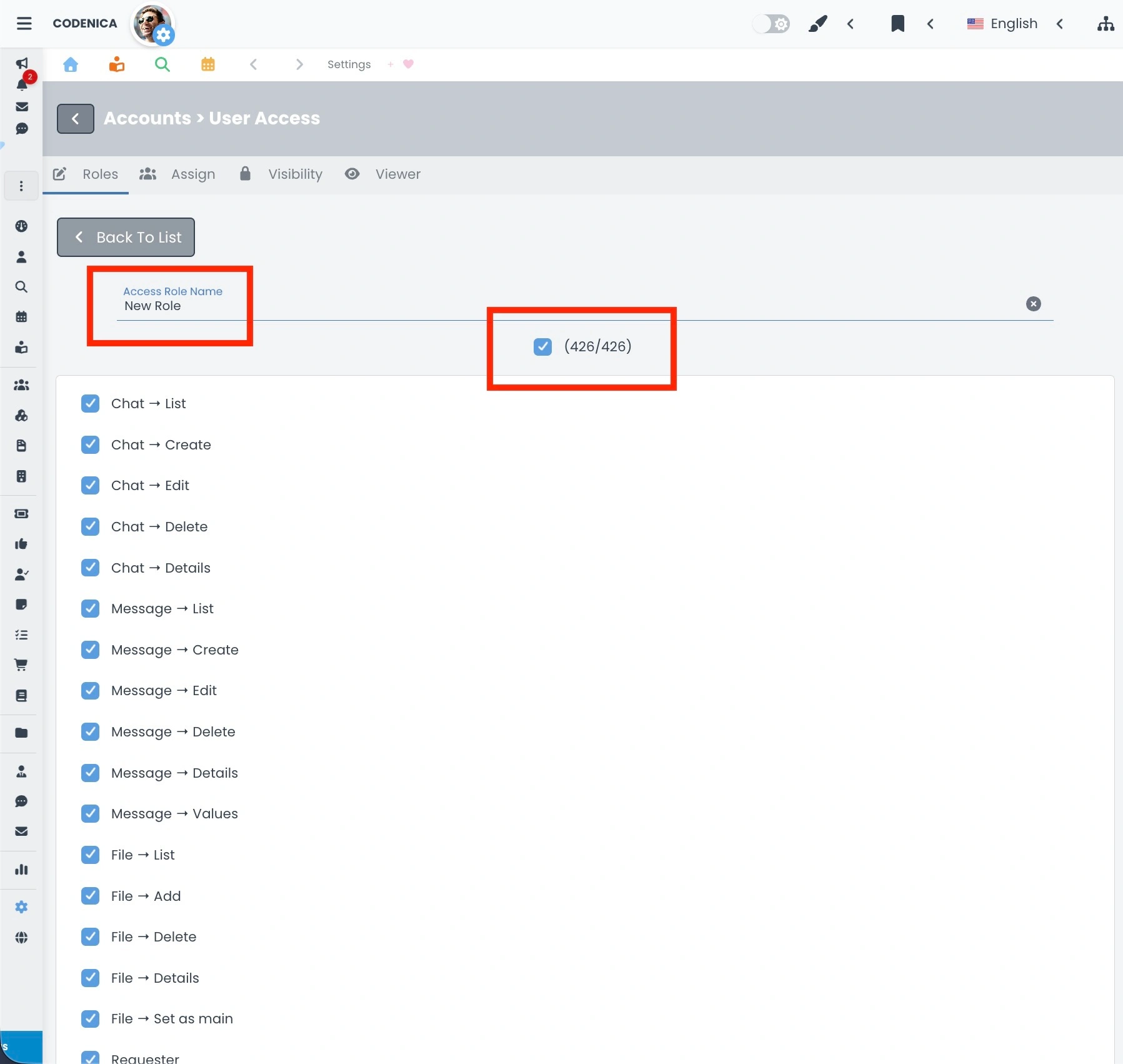

- Role. Ce premier groupe affiche la liste de tous les rôles créés dans le système. Les deux premières entrées sont toujours les rôles système non modifiables : Administrator et Agent. Chaque rôle est présenté sous forme de panneau clair indiquant son nom et l’avatar de l’utilisateur qui y est associé. En cliquant sur un rôle, vous accédez à ses détails. Vous pouvez y définir le nom du rôle et sélectionner les cases correspondant aux fonctionnalités auxquelles il donne accès. C’est ici que le périmètre réel des autorisations est défini.

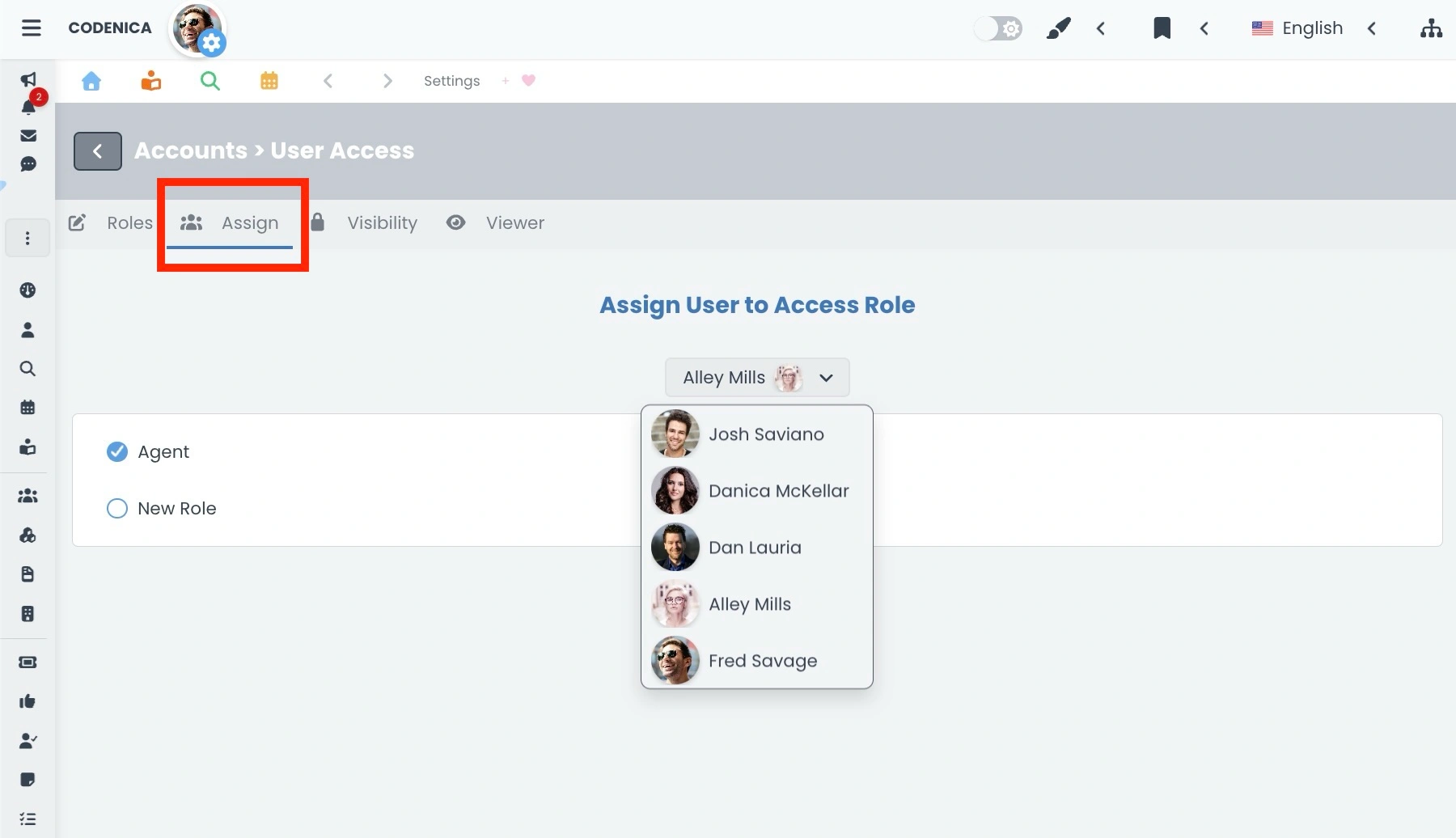

- Assign. Cette section permet d’indiquer quel compte utilisateur est associé à un rôle donné, qu’il s’agisse d’un rôle système ou d’un rôle RBAC. Une règle importante s’applique : les rôles RBAC ne peuvent être attribués qu’aux utilisateurs ayant le rôle système Agent. Les Administrators ne sont pas soumis au mécanisme RBAC et disposent toujours d’un accès complet. Cette section facilite la gestion rapide de l’équipe, car il suffit d’attribuer un rôle sans modifier manuellement les autorisations individuelles.

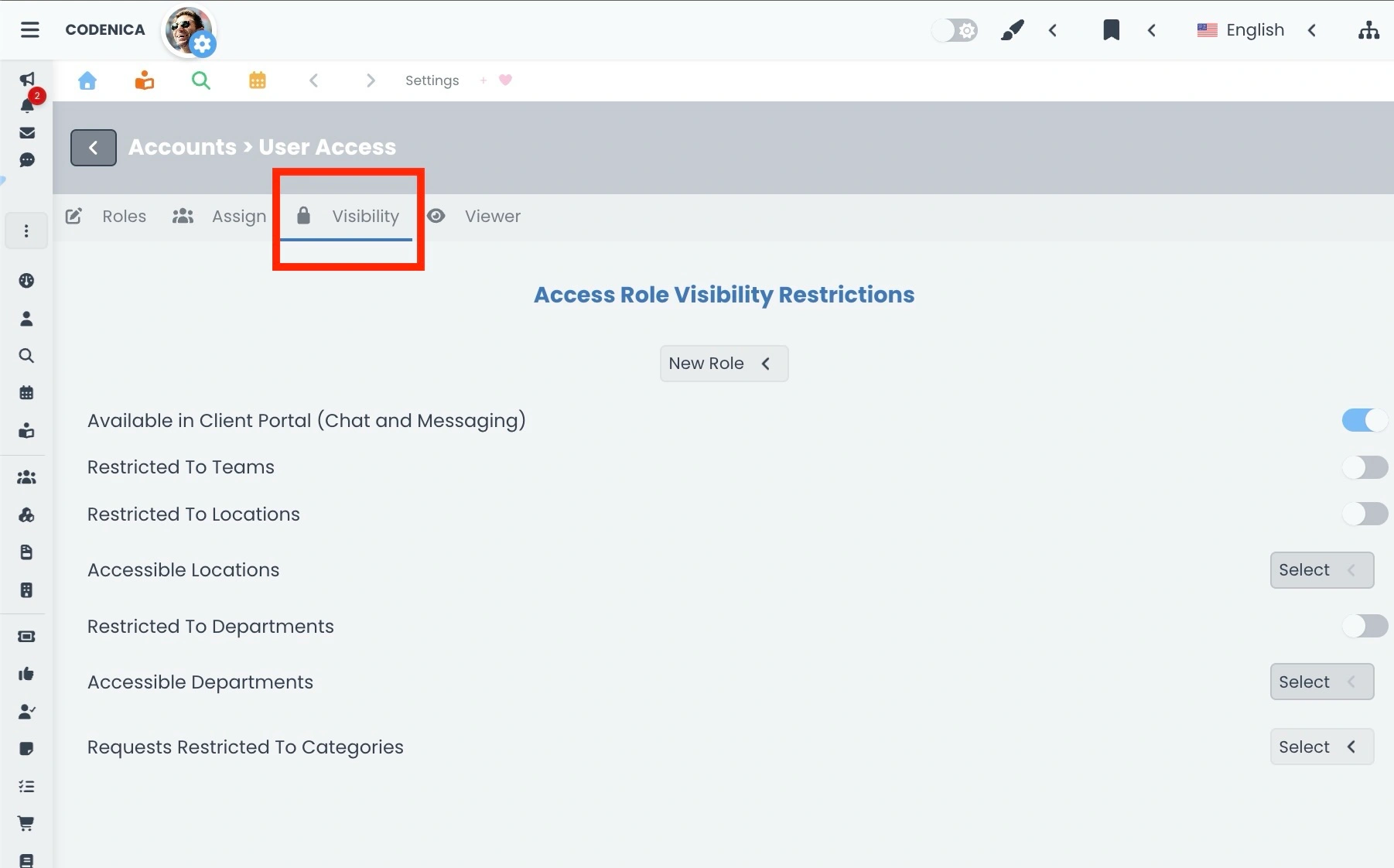

- Visibility. Le troisième groupe permet de limiter précisément le périmètre des données visibles pour un rôle RBAC donné. Après avoir sélectionné un rôle, vous pouvez configurer sa visibilité dans le système.

- Définir si le rôle est disponible comme contact dans le Portail Client.

- Restreindre l’accès à une ou plusieurs localisations.

- Limiter la visibilité à certains départements ou agences.

- Restreindre le rôle à une équipe spécifique.

- Indiquer si le rôle peut traiter uniquement des tickets appartenant à une ou plusieurs catégories sélectionnées.

- Viewer. Le dernier groupe permet de modifier le mot de passe du compte Viewer. Ce compte gratuit, en lecture seule, n’est pas soumis à la configuration RBAC.

Cette organisation structurée garantit que la configuration des rôles dans Codenica ITSM + ITAM reste claire, logique et facile à gérer, même dans des environnements organisationnels complexes.

Résumé

Le système d’autorisations RBAC dans Codenica ITSM + ITAM constitue la base d’un fonctionnement sécurisé et structuré dans un environnement IT. En séparant clairement les rôles système des rôles d’accès, il devient possible de définir précisément qui peut travailler avec quelles données, quels tickets et quelles fonctionnalités — et dans quelle mesure. Un principe essentiel est que le mécanisme RBAC s’applique uniquement aux utilisateurs ayant le rôle Agent, tandis que l’Administrator conserve toujours un accès complet à l’ensemble du système. En pratique, cela permet à une organisation de développer son système de tickets, d’élargir la structure des équipes et d’augmenter le nombre de sites, de départements ou de clients pris en charge, sans créer de désordre dans les autorisations. Les Agents ne traitent que les tickets correspondant à leur périmètre défini, à certaines catégories ou à des unités organisationnelles précises. Le mécanisme RBAC soutient également efficacement la gestion des actifs IT. Des rôles correctement configurés permettent de limiter l’accès aux enregistrements et aux inventaires de matériel, de logiciels et de licences uniquement aux éléments dont un Agent est réellement responsable. Cela est particulièrement important pour les organisations multi-sites ou les entreprises fournissant des services IT à plusieurs clients. Grâce à la gestion centralisée des rôles, les administrateurs peuvent attribuer rapidement et de manière cohérente des autorisations aux nouveaux utilisateurs, ajuster les accès d’équipes entières et réagir aux changements organisationnels sans modifier chaque compte individuellement. Ce fonctionnement améliore la sécurité des données, fluidifie le travail des équipes et réduit les risques d’erreurs opérationnelles. En résumé, un système de rôles et d’autorisations bien conçu dans Codenica ITSM + ITAM ne se limite pas au contrôle d’accès : c’est un outil concret qui soutient le travail quotidien des équipes help desk, service desk et de gestion des actifs IT, tout en assurant un contrôle clair des accès à chaque étape du développement de l’organisation.