Einführung in das Berechtigungssystem

Das System Codenica ITSM + ITAM wurde so entwickelt, dass der Zugriff auf Daten und Funktionen präzise gesteuert werden kann. In der Praxis bedeutet das, klar festzulegen, welche Benutzer Daten einsehen, bearbeiten, administrative Aktionen durchführen sowie Tickets verwalten und IT-Assets verwalten dürfen. Mit wachsender Organisation und steigender Anzahl von Benutzern wird eine klare Trennung von Verantwortlichkeiten, Berechtigungen und Zugriffsbereichen unverzichtbar.

Wann lohnt es sich, individuelle Berechtigungen zu konfigurieren – auch bei wenigen Konten?

Eine individuelle RBAC-Konfiguration ist nicht nur für große Unternehmen relevant. In vielen Fällen ist sie bereits in einer frühen Phase sinnvoll, wenn nur wenige Agenten im System arbeiten (Support-Mitarbeiter, IT-Team, Helpdesk-Agenten usw.). Zu den häufigsten Gründen für die Definition eigener Rollen gehören:- Begrenzung der Datensichtbarkeit auf bestimmte Unternehmen, Standorte oder Niederlassungen.

Das System ermöglicht es, erfasste Elemente (Computer, Geräte, Software, Lizenzen usw.) einzelnen Unternehmen, Niederlassungen oder Standorten zuzuordnen. Dadurch kann ein Agent nur die Assets sehen und verwalten, die einer bestimmten organisatorischen Einheit zugewiesen sind. Das ist besonders wichtig für Unternehmen mit mehreren Standorten oder für IT-Dienstleister mit mehreren Kunden. - Trennung der Ticketbearbeitung nach Standort und Organisationsstruktur.

Ähnlich wie beim IT-Asset-Management können Tickets auf bestimmte Standorte, Abteilungen oder Unternehmen beschränkt werden. Ein Agent benötigt keinen Zugriff auf die gesamte Ticketliste, sondern arbeitet nur mit den Tickets, für die er tatsächlich verantwortlich ist. - Einschränkung der Ticket-Sichtbarkeit auf ausgewählte Kategorien.

Mit RBAC kann definiert werden, dass ein Agent nur Tickets aus bestimmten Kategorien bearbeitet (z. B. Help Desk, IT, Hardware, Software, Administration). Das unterstützt die Spezialisierung im Team und verhindert den Zugriff auf Tickets außerhalb des eigenen Zuständigkeitsbereichs. - Steuerung der Kommunikationskanäle im Client Portal.

Das System erlaubt es, bestimmte Kommunikationskanäle im Client Portal zu deaktivieren oder einzuschränken, etwa das interne Nachrichtensystem oder den Live-Chat. So kann festgelegt werden, dass Kunden oder Mitarbeiter nur ausgewählte Teams direkt kontaktieren können. - Mehr Sicherheit und klare Strukturen im Team.

Richtig konfigurierte Berechtigungen reduzieren das Risiko unbeabsichtigter Änderungen, Bedienfehler und unbefugten Datenzugriffs. Jeder Agent arbeitet innerhalb eines klar definierten Rahmens, was die Teamorganisation vereinfacht und die Informationssicherheit erhöht.

Was ist RBAC (Role-Based Access Control)?

RBAC (Role-Based Access Control) ist ein bewährtes und weit verbreitetes Modell zur Verwaltung von Berechtigungen. Der Zugriff auf Funktionen und Daten wird nicht direkt einzelnen Benutzern zugewiesen, sondern über Rollen, die diesen Benutzern zugeordnet sind. Jede Rolle bildet ein logisch definiertes Set von Berechtigungen, das festlegt, was ein Benutzer im System einsehen, bearbeiten oder verwalten darf. Dadurch wird die Administration deutlich einfacher, transparenter und weniger fehleranfällig.

In der Praxis bedeutet das: Anstatt für jedes neue Konto manuell Berechtigungen festzulegen, erstellt ein Administrator Rollen, die reale Verantwortlichkeiten innerhalb der Organisation widerspiegeln (z. B. Help Desk – Hardware, Help Desk – Software, Administrator Unternehmen A, Administrator Unternehmen B, First-Level-Support usw.). Wird eine solche Rolle einem Benutzer zugewiesen, erhält er sofort ein vollständiges und konsistentes Berechtigungspaket.

Warum ist RBAC so effektiv?

- Schnelle und einfache Benutzerverwaltung.

Ein neuer Agent erhält durch Zuweisung einer vordefinierten Rolle innerhalb weniger Sekunden alle notwendigen Berechtigungen. Einzelne Optionen müssen nicht manuell ausgewählt werden. - Konsistenz der Konfiguration.

Alle Benutzer mit derselben Rolle verfügen exakt über denselben Zugriffsbereich. Unterschiede durch versehentliche oder inkonsistente Einstellungen werden vermieden. - Einfache Anpassung von Berechtigungen.

Wird eine Rolle geändert, wirkt sich dies automatisch auf alle zugewiesenen Benutzer aus. Einzelne Konten müssen nicht separat angepasst werden. - Übersichtlichkeit im System.

Rollen können frei benannt werden, etwa Help Desk Agent – Hardware oder IT-Abteilung – Standort Berlin. Auch bei vielen Benutzern bleibt die Verwaltung übersichtlich. - Höhere Datensicherheit.

RBAC reduziert das Risiko übermäßiger Rechtevergabe. Jeder Benutzer erhält genau die Berechtigungen, die für seine Aufgaben erforderlich sind – nicht mehr und nicht weniger.

Im Rollenmodell von Codenica ITSM + ITAM bildet dieser Mechanismus die Grundlage der Zugriffssteuerung für Agenten. Er ermöglicht eine kontrollierte Einschränkung von Datensichtbarkeit, Systemfunktionen und operativen Aktionen, ohne die notwendige Flexibilität im Arbeitsalltag von IT- und Helpdesk-Teams einzuschränken.

Systemrollen in Codenica ITSM + ITAM

Das System Codenica ITSM + ITAM stellt vier zentrale Systemrollen bereit: Administrator, Agent, Viewer und Client. Jede Rolle ist für eine unterschiedliche Nutzung des Systems und einen anderen Zugriffsumfang vorgesehen. Ein wichtiger Grundsatz dabei ist: Der RBAC-Mechanismus (Role-Based Access Control) gilt ausschließlich für Benutzer mit der Rolle Agent.

- Administrator – höchste Zugriffsstufe im System. Ein Administrator hat immer vollständige Sicht auf alle Daten, Standorte, Abteilungen, Tickets, IT-Assets und Systemeinstellungen. Diese Rolle unterliegt keinen RBAC-Einschränkungen und es können ihr keine zusätzlichen Rollen zugewiesen werden. Administratoren sind für Systemkonfiguration, Benutzerverwaltung, globale Einstellungen und die Gesamtaufsicht über ITSM- und ITAM-Prozesse verantwortlich.

- Agent – operative Rolle für Benutzer, die täglich mit Tickets, Inventar und IT-Assets arbeiten. Dies ist die einzige Systemrolle, der zusätzliche Rollen zugewiesen werden können. Dadurch kann die Datensichtbarkeit eines Agenten auf bestimmte Standorte oder Niederlassungen begrenzt, die Ticketbearbeitung auf ausgewählte Kategorien eingeschränkt und der Zugriff auf definierte Systemfunktionen präzise gesteuert werden.

- Viewer – ein kostenloses Konto mit reinen Leserechten. Der Viewer dient ausschließlich der Einsicht in Daten ohne Bearbeitungsmöglichkeit. Diese Rolle unterliegt nicht dem RBAC-Mechanismus und verfügt über einen fest definierten, eingeschränkten Berechtigungsumfang.

- Client – Endbenutzer- oder Mitarbeiterkonto im Client Portal. Clients können Anfragen stellen, mit der IT kommunizieren und ihre eigenen Tickets einsehen. Diese Rolle ist nicht Teil des RBAC-Mechanismus.

Wechsel zwischen Administrator und Agent mit einem Klick

Ein praktischer Vorteil von Codenica ITSM + ITAM ist die Möglichkeit, die Systemrolle eines Benutzers jederzeit zwischen Administrator und Agent zu ändern – ohne Anpassungen an der Anwendung selbst vornehmen zu müssen. Diese Änderung kann mit einem Klick im Client Panel durchgeführt werden. Dadurch lassen sich organisatorische Änderungen flexibel umsetzen, Berechtigungen temporär erweitern oder reduzieren und Teamstrukturen anpassen – ohne Risiko für Daten oder Konfiguration.

Rollenplanung in der Praxis

In der Praxis empfiehlt es sich, nur wenigen Konten die Administratorrolle zuzuweisen – typischerweise den Personen, die für Systemkonfiguration und IT-Gesamtverantwortung zuständig sind. Alle operativen Benutzer sollten als Agenten mit zugewiesenen Rollen arbeiten. So lässt sich die Datensichtbarkeit nach Standort, Niederlassung, Ticketkategorie oder Verantwortungsbereich präzise steuern. Administratoren behalten den vollständigen Überblick, während Agenten ausschließlich innerhalb ihres definierten Aufgabenbereichs arbeiten.

Erstellen und Konfigurieren einer individuellen RBAC-Rolle

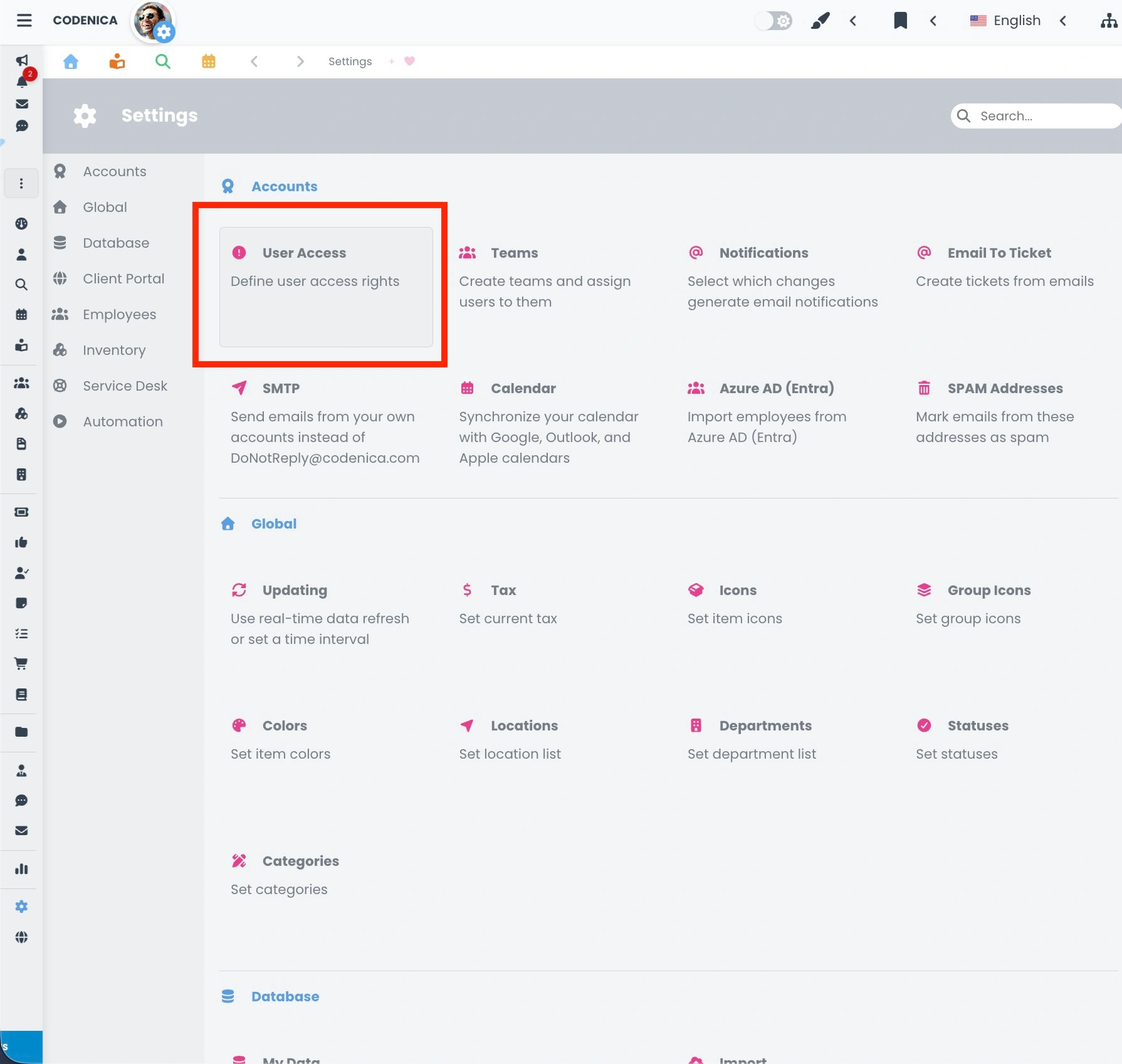

Nun folgt der praktische Teil. Individuelle Rollen werden in Codenica ITSM + ITAM direkt in den Anwendungseinstellungen konfiguriert. Öffnen Sie zunächst die Systemeinstellungen und wechseln Sie anschließend zu Konten → Berechtigungen. Dieser Bereich enthält das zentrale Verwaltungsfenster für Rollen und Berechtigungen. Die Oberfläche ist in vier logisch getrennte Gruppen unterteilt, die zusammen den vollständigen RBAC-Mechanismus bilden.

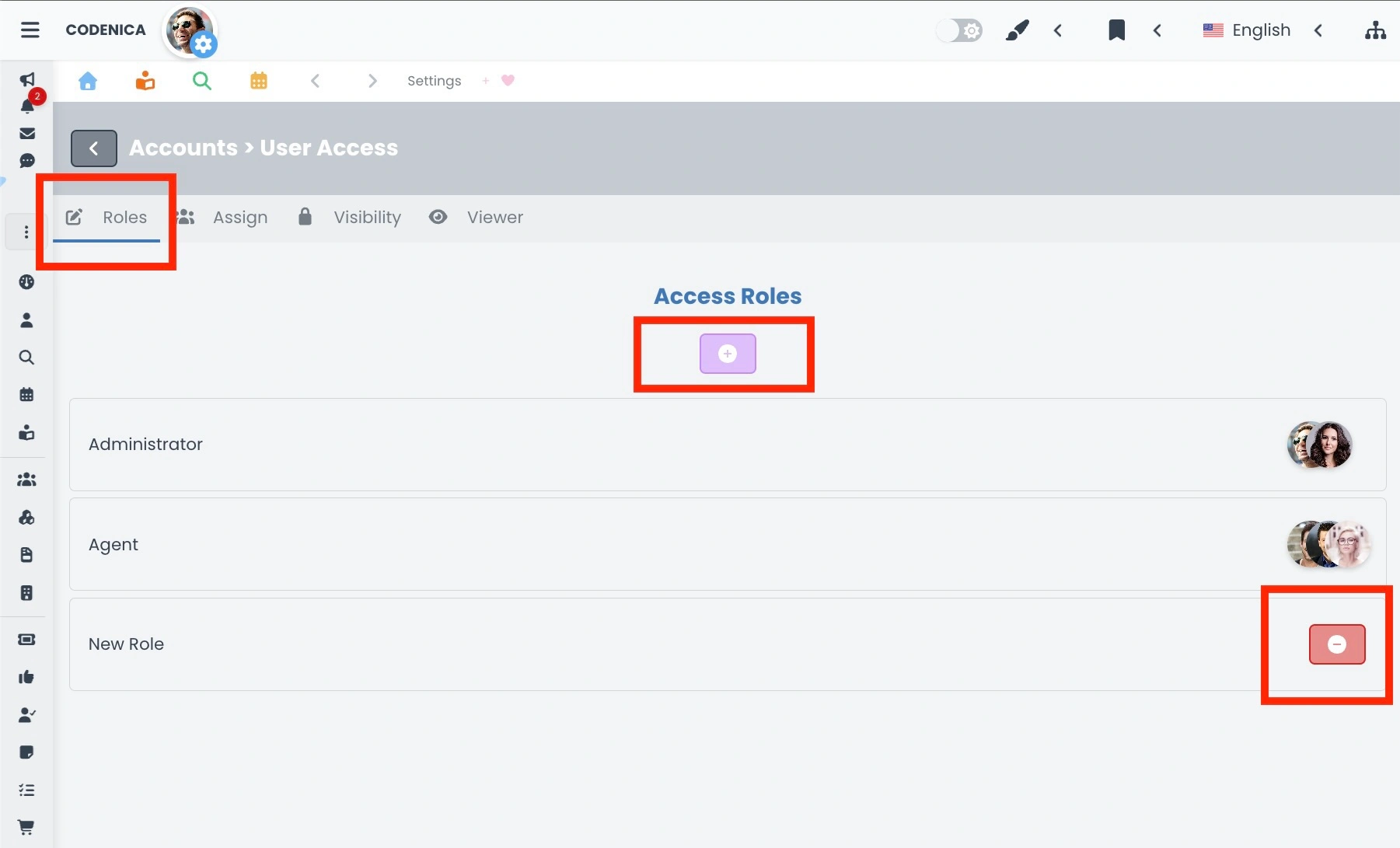

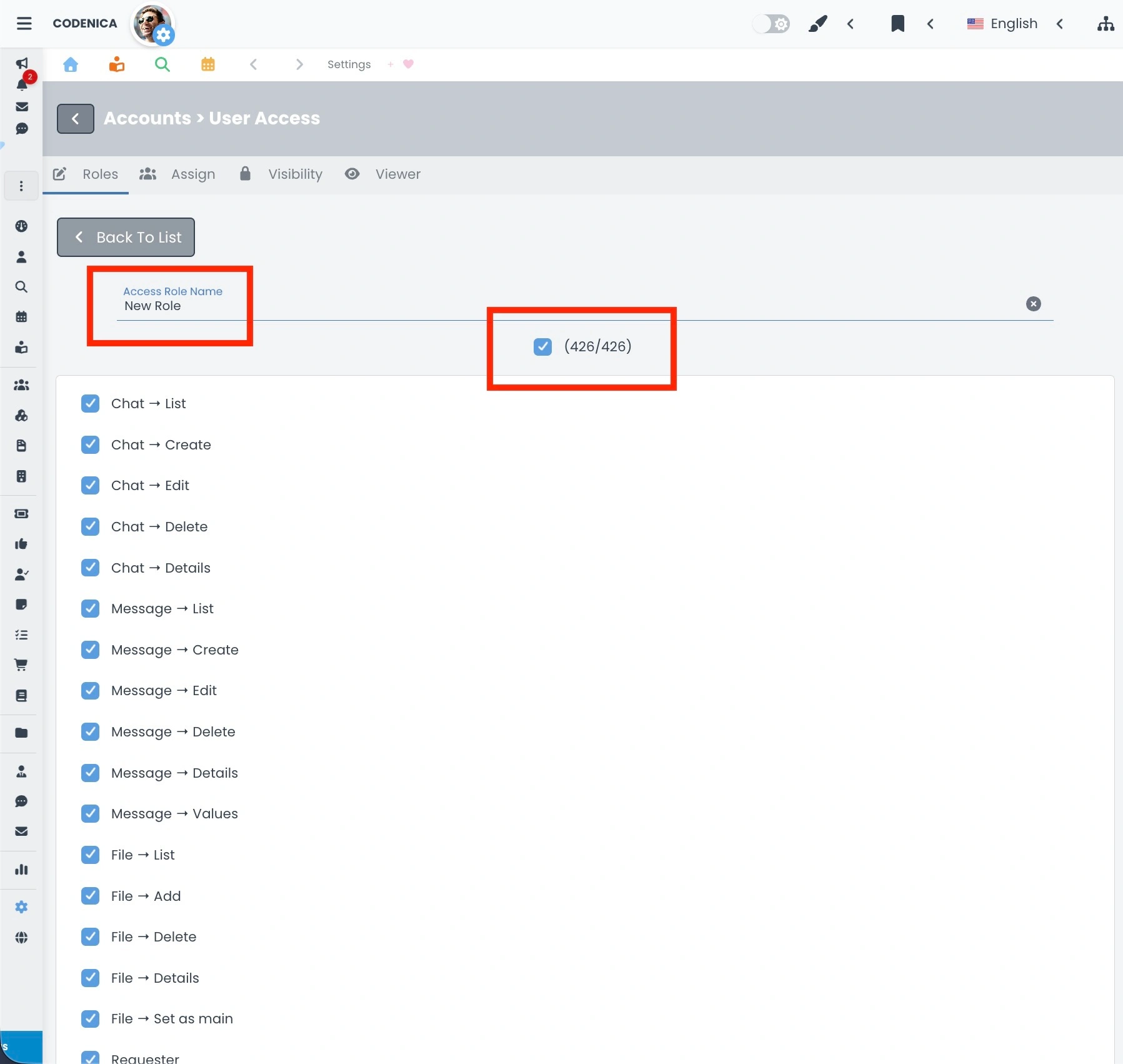

- Rolle. In dieser Gruppe wird eine Liste aller im System erstellten Rollen angezeigt. Zusätzlich sind die beiden nicht editierbaren Systemrollen Administrator und Agent immer sichtbar. Jede Rolle wird als eigenes Panel dargestellt – mit Rollenname und Avatar der zugewiesenen Benutzer. Ein Klick auf ein Panel öffnet die Detailansicht. Dort können der Rollenname definiert und die entsprechenden Berechtigungen per Checkbox ausgewählt werden. Hier wird der tatsächliche Zugriffsbereich der Rolle festgelegt.

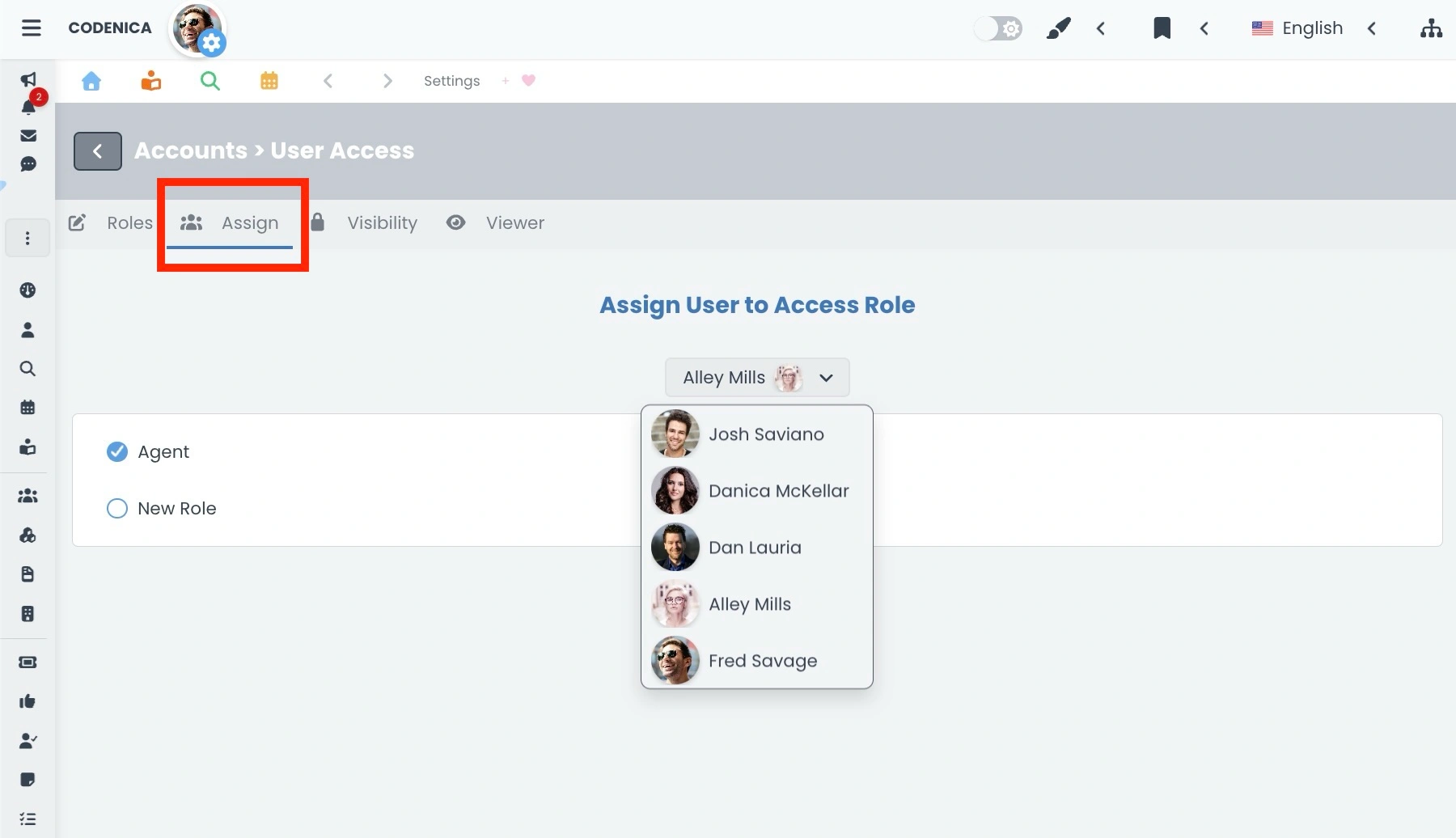

- Zuweisen. In diesem Abschnitt wird festgelegt, welcher Benutzer welcher Rolle zugeordnet ist – entweder einer Systemrolle oder einer RBAC-Rolle. Dabei gilt eine wichtige Regel: RBAC-Rollen können nur Benutzern mit der Systemrolle Agent zugewiesen werden. Administratoren unterliegen nicht dem RBAC-Mechanismus und besitzen immer vollständigen Zugriff. Dieser Bereich ermöglicht eine schnelle und effiziente Teamverwaltung, da beim Rollenwechsel keine Einzelberechtigungen angepasst werden müssen.

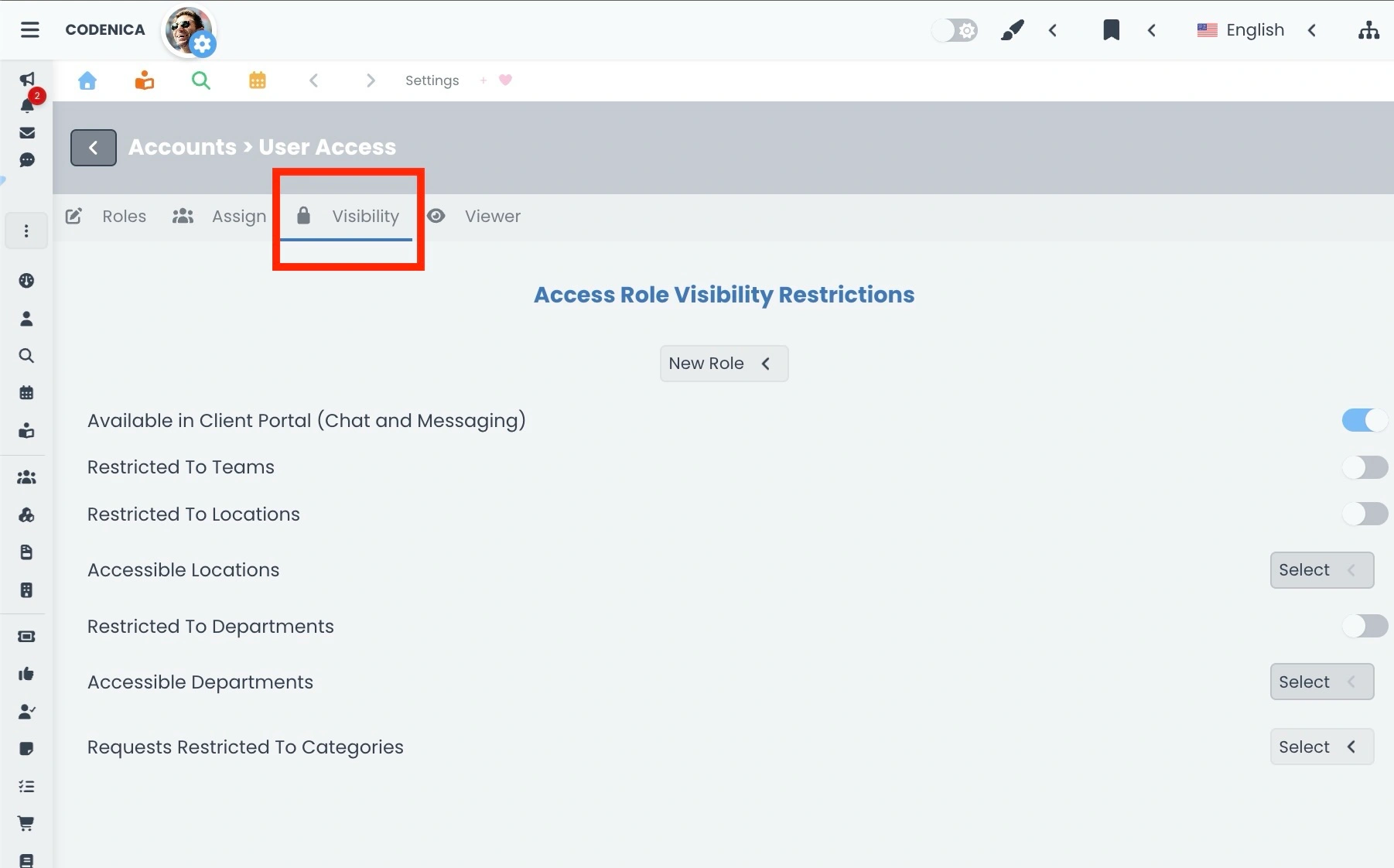

- Sichtbarkeit. Diese Gruppe dient der präzisen Einschränkung des sichtbaren Datenbereichs für eine ausgewählte RBAC-Rolle. Zunächst wird eine Rolle ausgewählt, anschließend können deren Sichtbarkeitsregeln definiert werden:

- Festlegen, ob die Rolle im Client Portal als Kontakt verfügbar ist.

- Beschränkung auf einen oder mehrere Standorte.

- Einschränkung auf bestimmte Abteilungen oder Niederlassungen.

- Begrenzung auf ein bestimmtes Team.

- Definition, ob Tickets nur aus ausgewählten Kategorien bearbeitet werden dürfen.

- Viewer. In dieser letzten Gruppe kann das Passwort des Viewer-Kontos geändert werden. Das Viewer-Konto ist ein kostenloser Lesezugang und unterliegt nicht der RBAC-Konfiguration.

Diese klare Struktur stellt sicher, dass die Rollenverwaltung in Codenica ITSM + ITAM auch in komplexen Organisationsstrukturen nachvollziehbar und übersichtlich bleibt.

Zusammenfassung

Das RBAC-Berechtigungssystem in Codenica ITSM + ITAM bildet die Grundlage für eine sichere und strukturierte Arbeit im IT-Umfeld. Durch die klare Trennung zwischen Systemrollen und Zugriffsrollen lässt sich präzise definieren, wer mit welchen Daten, Tickets und Funktionen arbeiten darf – und in welchem Umfang. Der RBAC-Mechanismus gilt ausschließlich für Benutzer mit der Rolle Agent, während Administratoren jederzeit vollständigen Zugriff auf das gesamte System behalten.

In der Praxis bedeutet das: Eine Organisation kann ihr Ticketsystem sicher skalieren, Teamstrukturen erweitern und weitere Standorte oder Kunden integrieren – ohne unübersichtliche Berechtigungsstrukturen zu riskieren. Agenten bearbeiten nur die Tickets, die innerhalb ihres definierten Verantwortungsbereichs liegen.

Auch im IT-Asset-Management spielt RBAC eine zentrale Rolle. Durch korrekt konfigurierte Rollen kann der Zugriff auf Einträge und Inventar von Hardware, Software und Lizenzen gezielt eingeschränkt werden. Das ist besonders relevant für Organisationen mit mehreren Standorten oder für IT-Dienstleister mit mehreren Kunden.

Dank zentraler Rollenverwaltung lassen sich neue Benutzer schnell integrieren, Zugriffsbereiche für ganze Teams anpassen und organisatorische Änderungen effizient umsetzen – ohne jedes Konto einzeln konfigurieren zu müssen. Das erhöht die Datensicherheit, erleichtert die Zusammenarbeit im Team und reduziert das Risiko von Fehlbedienungen.

Ein gut konzipiertes Rollen- und Berechtigungssystem in Codenica ITSM + ITAM ist daher nicht nur eine Frage der Zugriffskontrolle, sondern ein praktisches Werkzeug im täglichen Betrieb von Helpdesk, Service Desk, Ticketsystem und IT-Inventarisierung. Es unterstützt das Wachstum der Organisation und sorgt gleichzeitig für klare, nachvollziehbare Zugriffsstrukturen.