¿Nuestro enfoque de seguridad de datos se ajusta a las necesidades de su empresa?

Cree hoy una cuenta empresarial gratuita

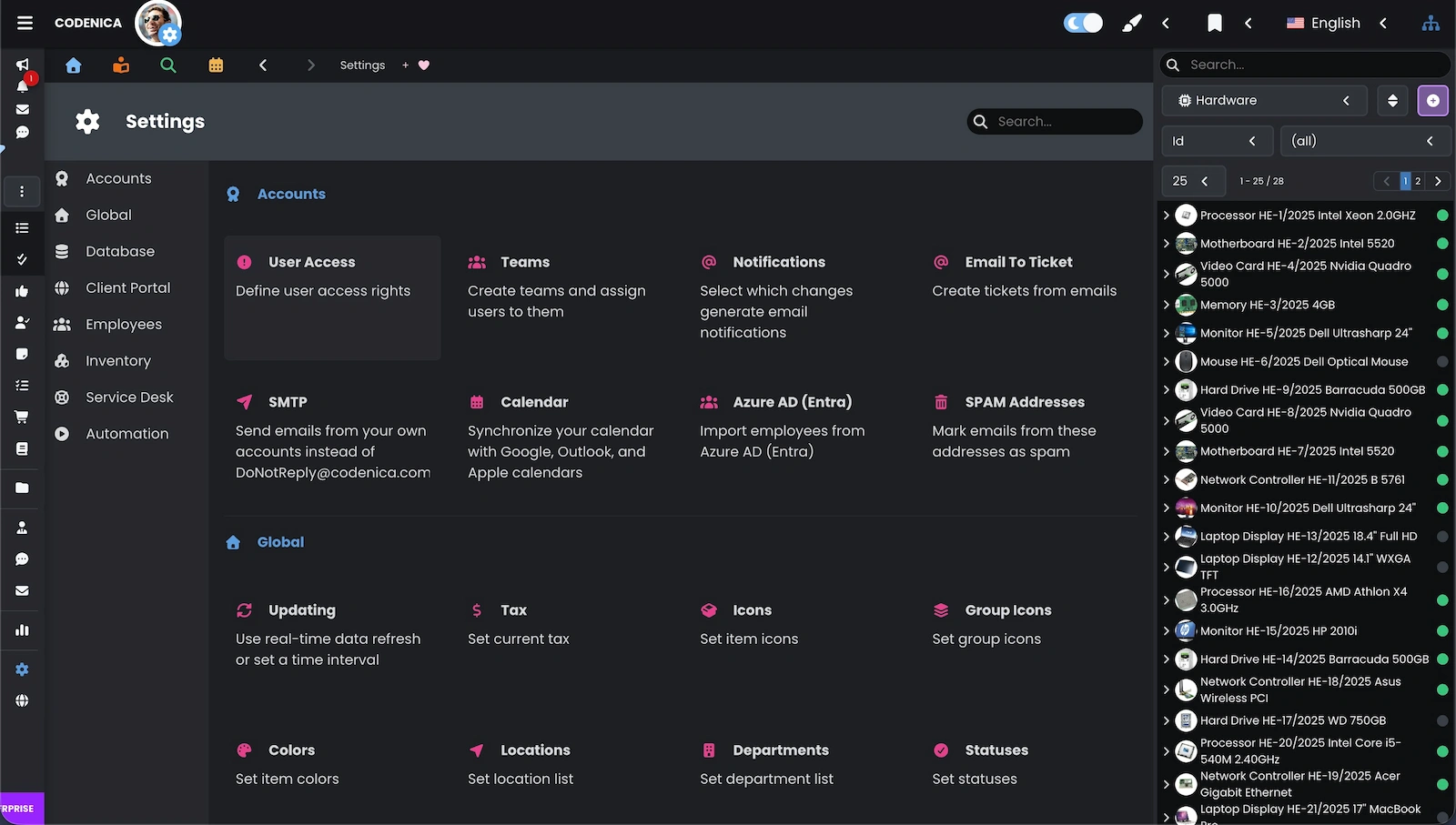

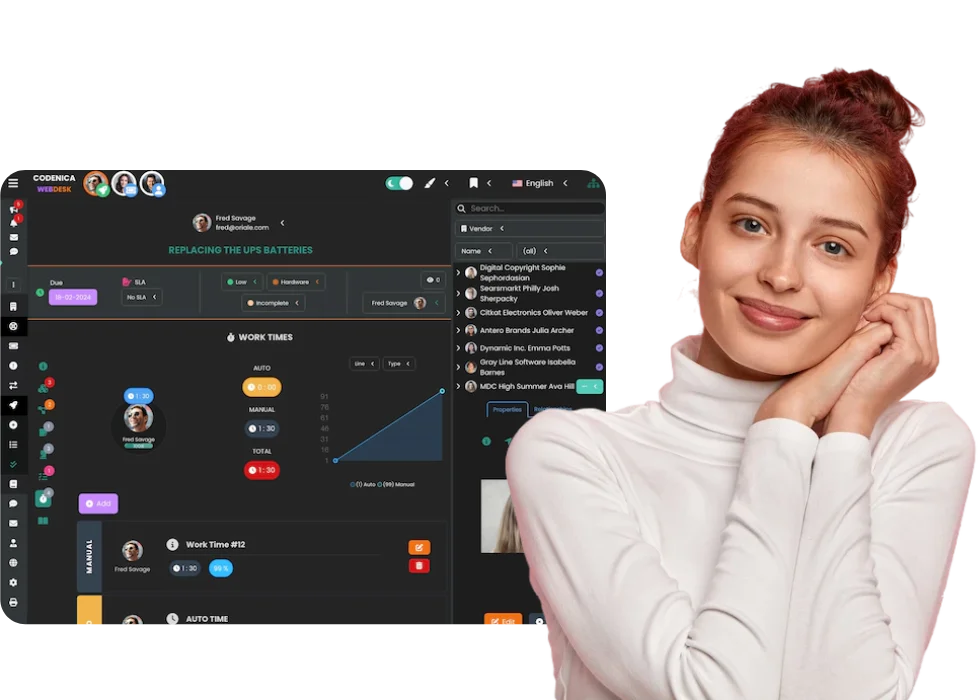

Codenica ITSM + ITAM funciona sobre Microsoft Azure y utiliza cifrado, almacenamiento aislado y control de acceso basado en roles para proteger la gestión de activos de TI y las operaciones de help desk. Esto garantiza un procesamiento seguro de los datos y un rendimiento estable del sistema.

Codenica ITSM + ITAM está construido íntegramente sobre Microsoft Azure, lo que respalda un procesamiento seguro de datos, un rendimiento estable y el cumplimiento normativo para organizaciones que trabajan con información sensible.

Los datos en Codenica ITSM + ITAM están protegidos durante la transmisión, el almacenamiento y el acceso por parte de los usuarios. Utilizamos mecanismos de cifrado y aislamiento de Microsoft Azure para proteger la información de la empresa y controlar quién puede acceder a ella.

Protección de Datos en Tránsito (HTTPS)

Toda la comunicación entre el navegador del usuario y el sistema Codenica ITSM + ITAM se realiza exclusivamente mediante conexiones HTTPS cifradas. Esto protege los datos transmitidos durante el uso del sistema —incluido el contenido de los tickets, la información de los usuarios y los archivos adjuntos— frente a interceptaciones o modificaciones durante la transmisión.

Repositorios Privados en Azure

Los datos del sistema se almacenan en repositorios privados que operan dentro de subredes aisladas de Microsoft Azure. Estos repositorios no son accesibles públicamente desde internet y el acceso está estrictamente controlado mediante restricciones a nivel de red y permisos de la aplicación. Este enfoque reduce significativamente la superficie de ataque y protege la información frente a accesos externos no autorizados.

Almacenamiento Seguro de Archivos y Acceso Autorizado

Los archivos adjuntos, imágenes y documentos almacenados en Codenica ITSM + ITAM se guardan en repositorios seguros a los que solo se puede acceder mediante mecanismos autorizados y con validez limitada en el tiempo. Los archivos no están expuestos públicamente y su visualización se restringe exclusivamente a usuarios con los permisos adecuados definidos en el sistema.

El control de acceso es un elemento fundamental de la seguridad en entornos de TI. Codenica ITSM + ITAM permite definir con precisión los permisos de cada usuario, de modo que solo tenga acceso a las funciones y datos necesarios para su rol dentro de la organización.

La Seguridad de los Datos como Base del Sistema

En Codenica ITSM + ITAM, la seguridad de los datos forma parte de la arquitectura del sistema. La plataforma funciona sobre Microsoft Azure y utiliza mecanismos probados de protección de datos, aislamiento de entornos y control de acceso. Esto protege la información durante el almacenamiento, el procesamiento y el acceso por parte de los usuarios, al tiempo que respalda un funcionamiento diario estable y conforme a la normativa.

La seguridad de Codenica ITSM + ITAM no se basa únicamente en la infraestructura en la nube de Microsoft Azure, sino también en procesos operativos continuos que minimizan riesgos y garantizan la continuidad del servicio. Los mecanismos descritos a continuación complementan la arquitectura del sistema y son responsables de su resistencia diaria frente a posibles amenazas.

¿Nuestro enfoque de seguridad de datos se ajusta a las necesidades de su empresa?

Cree hoy una cuenta empresarial gratuita