Einführung in IT-Audit und Software-Compliance

Ein IT-Audit und eine Software-Compliance-Prüfung sind zentrale Bestandteile eines effektiven IT-Asset-Managements. Sie helfen Unternehmen, den tatsächlichen Zustand ihrer IT-Infrastruktur zu ermitteln, die Rechtmäßigkeit installierter Anwendungen zu überprüfen und die Einhaltung interner Sicherheits- und Betriebsrichtlinien sicherzustellen. In der Praxis umfasst IT-Asset-Management sowohl die Inventarisierung der Hardware als auch die detaillierte Analyse installierter Software. Codenica ITSM + ITAM ermöglicht in Kombination mit dem kostenlosen Codenica PC Audit Scanner ein vollständiges, wiederholbares und lückenlos dokumentiertes Audit – sowohl intern als auch extern. Dieser Prozess bildet die Grundlage für ein verlässliches IT-Inventar und unterstützt eine strukturierte Verwaltung von IT-Ressourcen.

Wer kann ein IT-Audit durchführen?

Ein IT-Audit kann von externen Dienstleistern durchgeführt werden – von Einzelberatern bis hin zu größeren Prüfungsunternehmen – oder intern durch Administratoren im Unternehmen. Ein Audit kann einmalig stattfinden oder regelmäßig im Rahmen eines definierten Prüfzyklus wiederholt werden. Codenica ITSM + ITAM unterstützt sowohl interne als auch externe Audits ohne zusätzliche Lizenzkosten. Externe Prüfer können innerhalb einer einzigen Codenica-Lizenz getrennte Audit-Datensätze für mehrere Kunden, Standorte oder Niederlassungen führen.

Warum ist ein IT-Audit wichtig?

IT-Audits spielen eine wichtige Rolle bei der Bewertung des technischen Zustands und der rechtlichen Konformität einer IT-Umgebung. Viele Unternehmen führen Audits durch, um ihre IT-Ressourcen besser zu kontrollieren, Lizenzkosten zu senken und rechtliche Risiken durch nicht autorisierte Software zu vermeiden. Die Analyse installierter Anwendungen zeigt, ob diese mit den vorhandenen Lizenzen übereinstimmen. Die Hardware-Inventarisierung hilft, veraltete, ungenutzte oder falsch dokumentierte Geräte zu identifizieren. Regelmäßige IT-Inventuren unterstützen zudem die Budgetplanung, verbessern die Sicherheitslage und liefern belastbare Daten für langfristige IT-Asset-Management-Strategien.

Erfassung von Nachweisen zur Software-Lizenzierung

Software-Compliance basiert auf sogenannten „Lizenznachweisen“ – also Dokumenten, die den rechtmäßigen Besitz von Software belegen. Dazu zählen beispielsweise Rechnungen, Lizenzzertifikate, COA-Aufkleber, Lizenzdokumentationen oder andere vom Hersteller geforderte Unterlagen. Die bloße Erkennung einer installierten Software auf einem Computer belegt nicht deren rechtmäßige Nutzung – entscheidend sind die entsprechenden Nachweise. Die Sammlung und Prüfung dieser Dokumente ist daher ein wesentlicher Bestandteil jeder Software-Compliance-Prüfung.

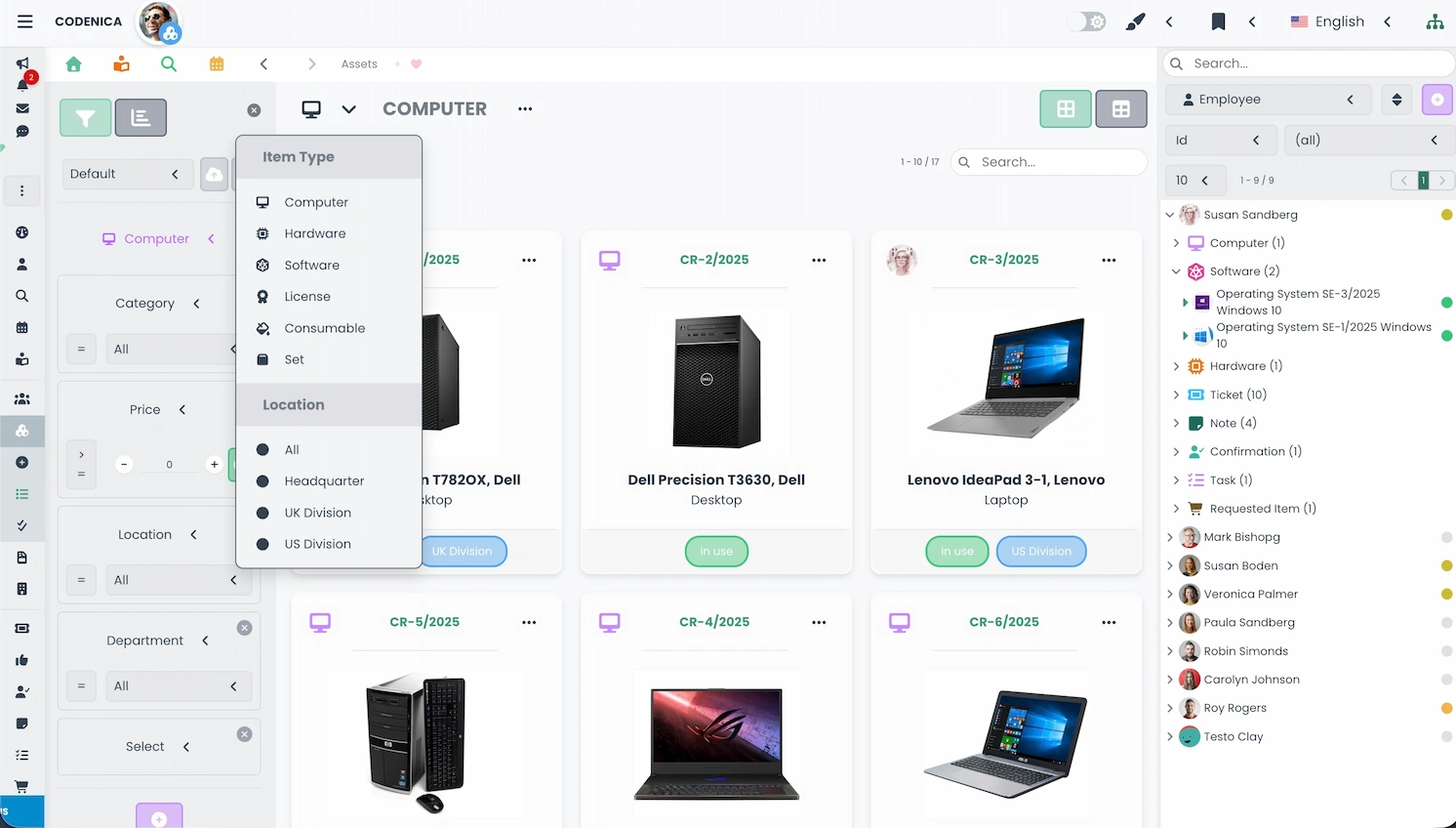

Hardware-Inventarisierung und Überprüfung

Ein IT-Audit umfasst nicht nur die Analyse von Software, sondern auch die gründliche Überprüfung der Hardware-Bestände. Der Codenica PC Audit Scanner ermöglicht eine agentenlose Erfassung, ohne dass Software auf den Endgeräten installiert werden muss, und erfüllt damit typische Sicherheitsanforderungen in Unternehmen. Bei Vor-Ort-Prüfungen kontrollieren Auditoren unter anderem COA-Aufkleber, Siegel, Gerätekennzeichnungen und den allgemeinen Zustand der Hardware. In Kombination mit den Scan-Daten entsteht so ein vollständiges und präzises IT-Asset-Inventar.

Methoden zur Computerprüfung

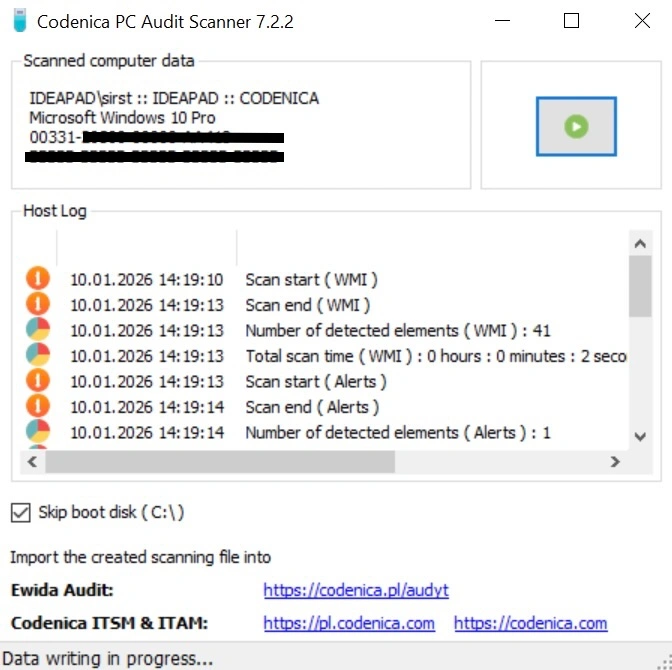

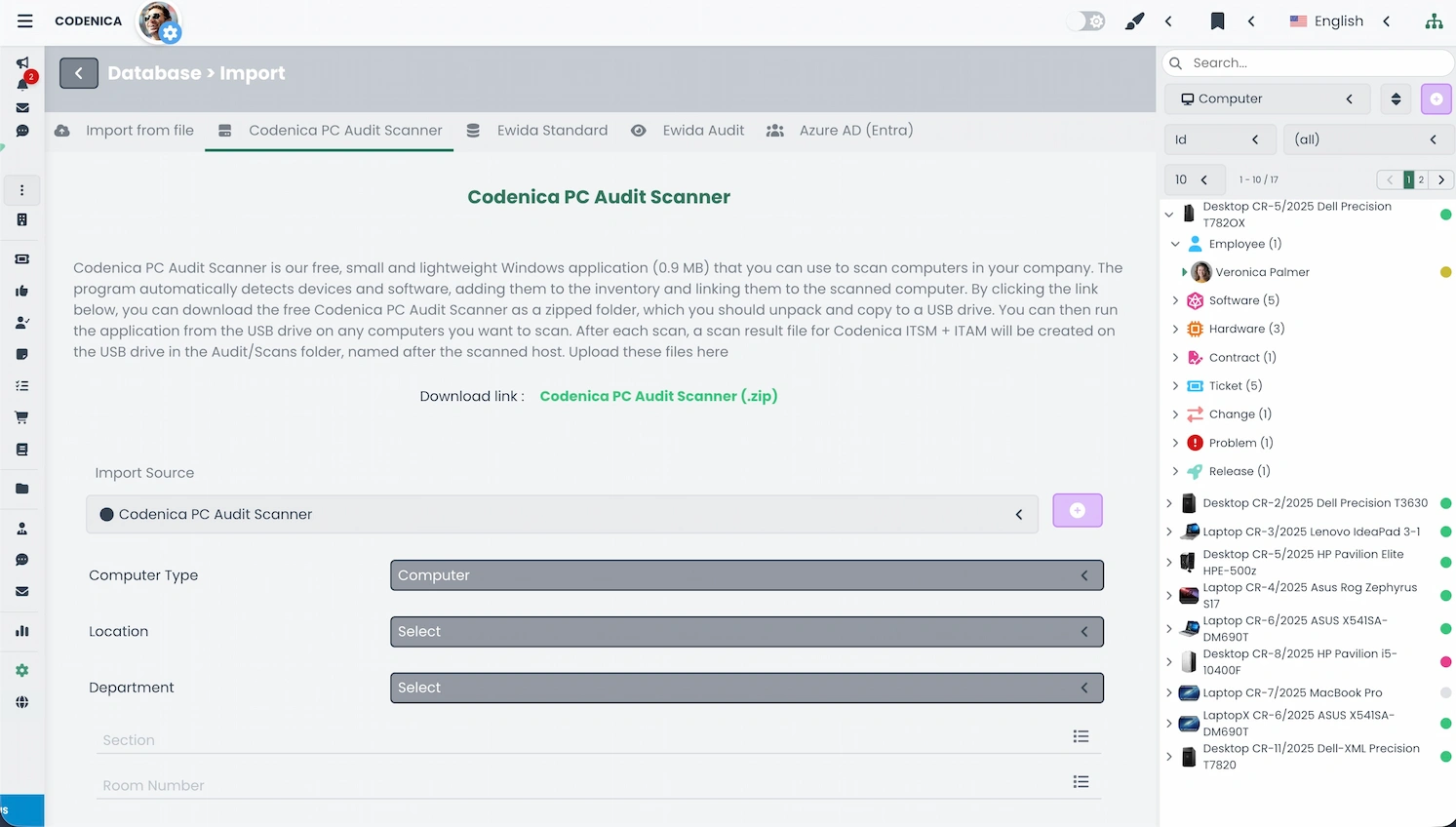

Im Rahmen eines IT-Audits können verschiedene Scan-Methoden eingesetzt werden. Besonders bei externen Audits wird häufig der Codenica PC Audit Scanner verwendet, da er ohne Installation auskommt und beispielsweise von einem USB-Stick oder per Netzwerkskript gestartet werden kann. Er erfasst Hardwarekonfiguration, installierte Software und ausgewählte Lizenzschlüssel. Alle gesammelten Daten werden in Codenica ITSM + ITAM verarbeitet und in strukturierte Objekte wie Computer, Geräte und Softwareeinträge überführt.

Ewida Audit (Codenica Audit) – Desktop-Anwendung

Codenica ITSM + ITAM ist vollständig kompatibel mit unserer Desktop-Anwendung Ewida Audit (auch bekannt als Codenica Audit). Mit Ewida Audit lassen sich detaillierte Arbeitsplatz-Scans sowie Aktivitätsanalysen durchführen. Die erfassten Audit-Daten können anschließend direkt in Codenica ITSM + ITAM importiert und dort weiter ausgewertet werden.

Verarbeitung der Scan-Daten in Codenica ITSM + ITAM

Nach dem Scannen der Computer mit dem kostenlosen Codenica PC Audit Scanner werden die erzeugten Dateien in Codenica ITSM + ITAM importiert. Das System erkennt jede Datei automatisch und erstellt entsprechende Computerobjekte. Hardwaredetails, erkannte Software und Geräteinformationen werden in strukturierte Inventardaten überführt, die sich leicht auswerten und für Berichte nutzen lassen.

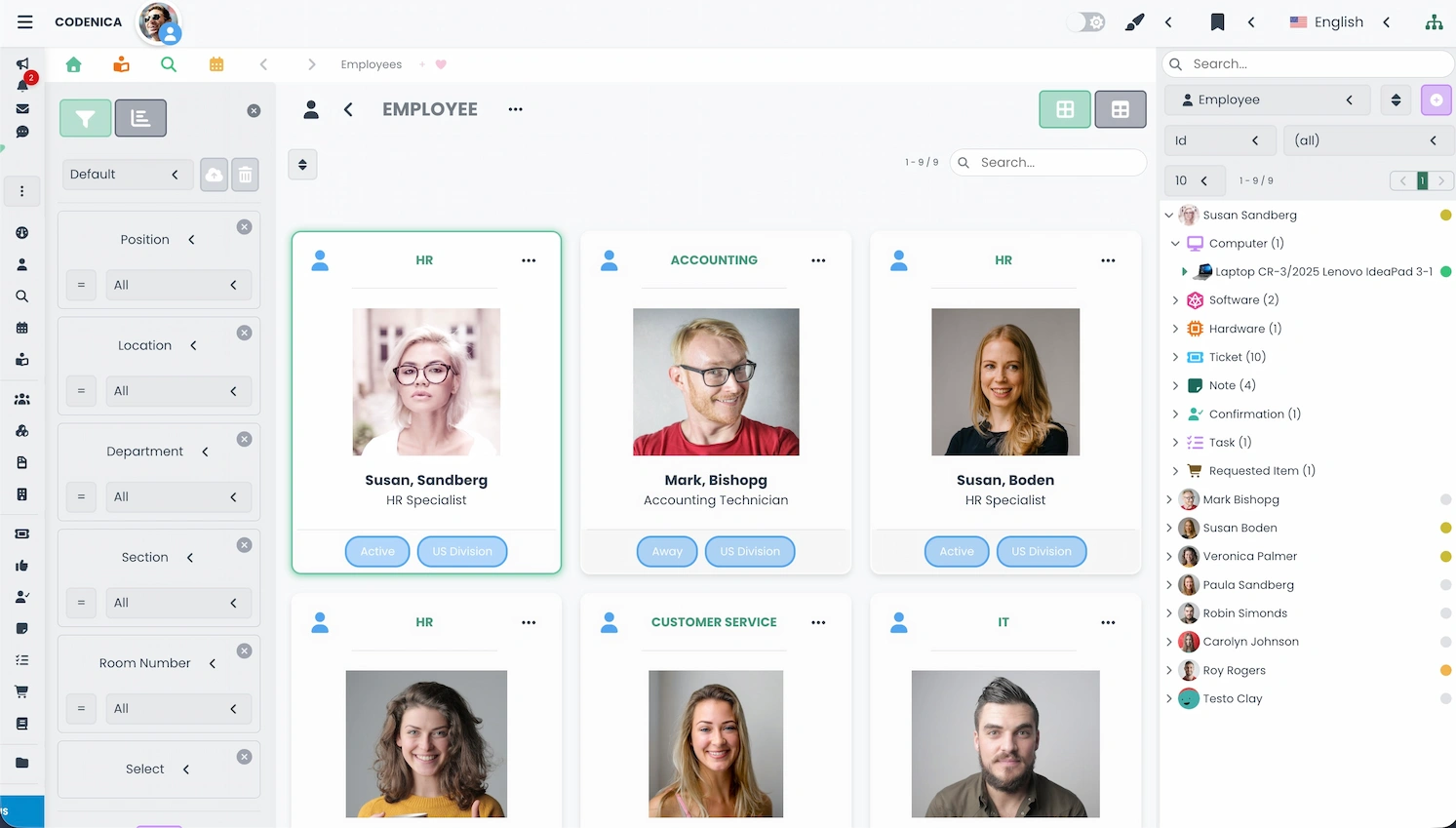

Zuweisung von Computern an Benutzer

Ein zentraler Schritt im IT-Asset-Management ist die Zuordnung von Computern zu Mitarbeitern. Codenica ITSM + ITAM ermöglicht den Import von Benutzern aus Entra ID (Azure), CSV-, XML- oder JSON-Dateien oder die manuelle Erfassung. Die Verknüpfung von Benutzern mit Geräten erlaubt präzise Berichte, Analysen zur Softwarenutzung, die Überprüfung von Sicherheitsrichtlinien sowie eine klare Zuordnung von Verantwortlichkeiten im Unternehmen.

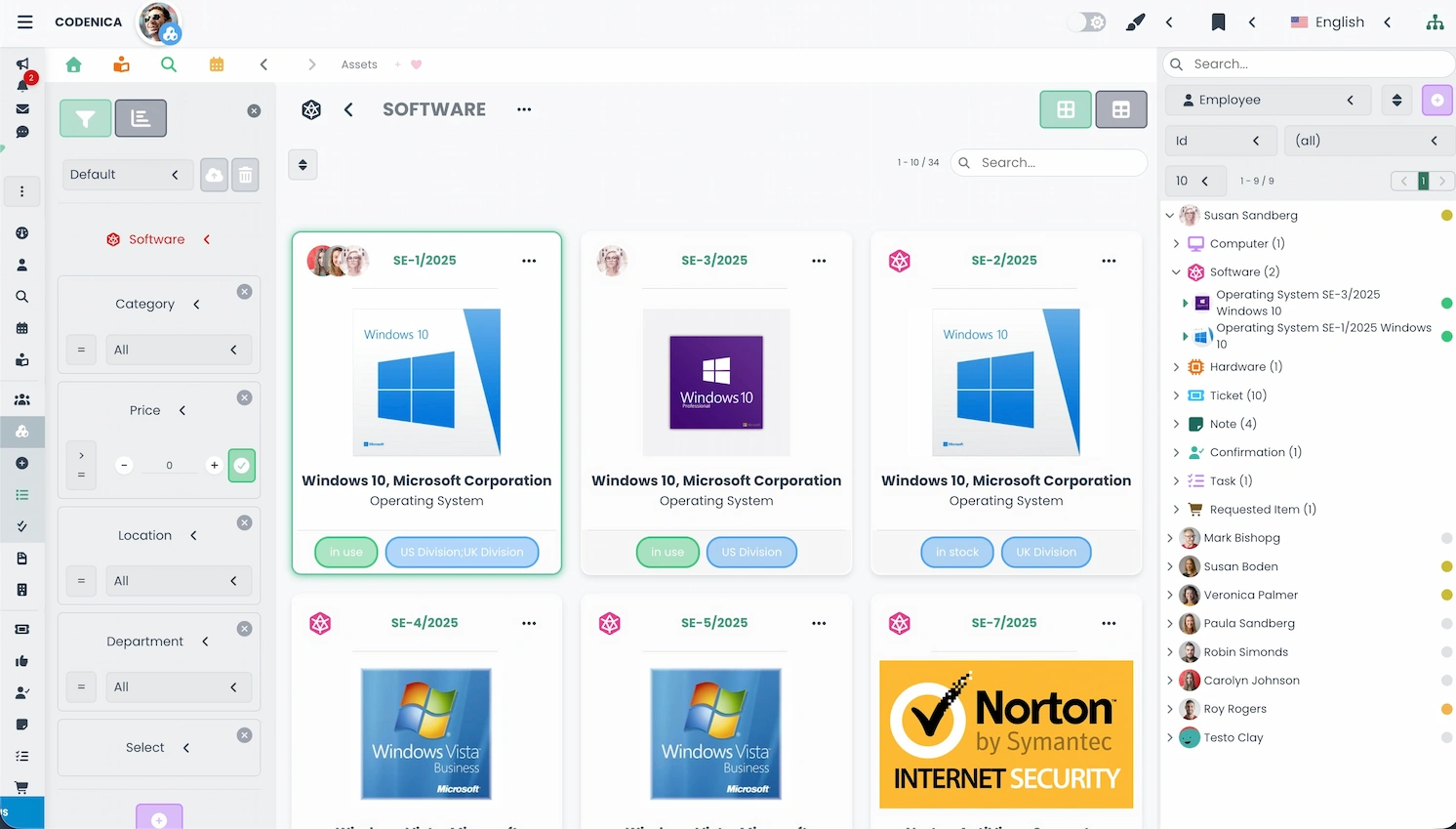

Erfassung von Lizenzen und Prüfung der Software-Compliance

Nach dem Import der Scan-Daten müssen die rechtmäßig erworbenen Softwarelizenzen erfasst werden. Das System geht nicht davon aus, dass erkannte Software automatisch lizenziert ist – maßgeblich sind ausschließlich die entsprechenden Nachweise. Lizenzen können manuell hinzugefügt oder über CSV-, XML- oder JSON-Dateien importiert werden. Anschließend lassen sie sich mit Computern, Installationen und Benutzern verknüpfen, sodass Unter- oder Überlizenzierungen sowie Risiken transparent sichtbar werden.

Abschluss des Audits

In der abschließenden Phase werden Berichte und Dokumentationen erstellt, darunter Zusammenfassungen, festgestellte Abweichungen, Empfehlungen und Compliance-Bewertungen. Daraus können Maßnahmen wie der Erwerb zusätzlicher Lizenzen, die Umstrukturierung von IT-Ressourcen, Schulungen für Mitarbeiter oder die Einführung neuer ITAM-Richtlinien folgen. Viele Unternehmen planen regelmäßige Folgeaudits, um dauerhaft die Kontrolle über ihre IT-Assets zu behalten.