Notre approche de la sécurité des données répond-elle aux besoins de votre entreprise ?

Créez un compte entreprise gratuit dès aujourd’hui

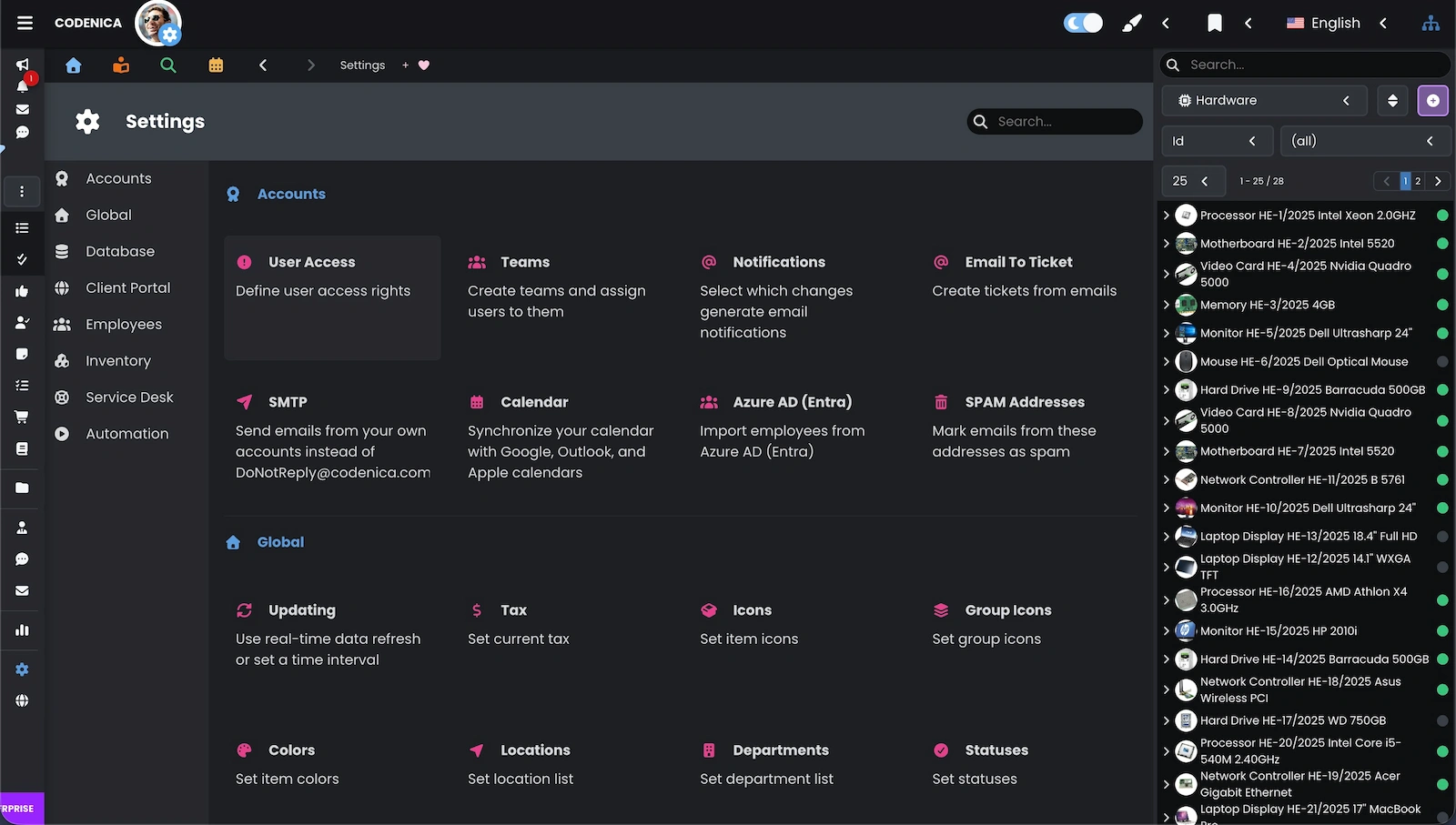

Codenica ITSM + ITAM fonctionne sur Microsoft Azure et utilise le chiffrement, le stockage isolé et le contrôle d’accès basé sur les rôles pour protéger la gestion des actifs IT et les opérations de help desk. Cela garantit un traitement sécurisé des données et un fonctionnement stable du système.

Codenica ITSM + ITAM est entièrement basé sur Microsoft Azure, ce qui permet un traitement sécurisé des données, des performances stables et la conformité pour les organisations manipulant des informations sensibles.

Les données de Codenica ITSM + ITAM sont protégées lors de la transmission, du stockage et de l’accès par les utilisateurs. Nous utilisons les mécanismes de chiffrement et d’isolation de Microsoft Azure pour protéger les informations de l’entreprise et maîtriser les accès.

Protection des données en transit (HTTPS)

Toutes les communications entre le navigateur de l’utilisateur et le système Codenica ITSM + ITAM sont effectuées exclusivement via des connexions HTTPS chiffrées. Cela protège les données échangées pendant l’utilisation du système — y compris le contenu des tickets, les informations utilisateur et les pièces jointes — contre l’interception ou la modification pendant la transmission.

Répertoires privés dans Azure

Les données du système sont stockées dans des répertoires privés fonctionnant au sein de sous-réseaux isolés de Microsoft Azure. Ces répertoires ne sont pas accessibles publiquement depuis Internet et leur accès est strictement contrôlé par des restrictions réseau et des autorisations applicatives. Cette approche réduit la surface d’attaque et protège les données contre les accès externes non autorisés.

Stockage sécurisé des fichiers et accès autorisé

Les pièces jointes, images et documents stockés dans Codenica ITSM + ITAM sont enregistrés dans des répertoires sécurisés accessibles uniquement via des mécanismes d’accès autorisés et limités dans le temps. Les fichiers ne sont pas exposés publiquement et leur consultation est réservée aux utilisateurs disposant des autorisations appropriées dans le système.

Le contrôle des accès est un élément central de la sécurité d’un environnement IT. Codenica ITSM + ITAM permet de définir précisément les autorisations afin que chaque utilisateur accède uniquement aux fonctions et aux données nécessaires à son rôle dans l’organisation.

La sécurité des données comme fondement du système

Dans Codenica ITSM + ITAM, la sécurité des données fait partie intégrante de l’architecture. La plateforme fonctionne sur Microsoft Azure et utilise des mécanismes éprouvés de protection des données, d’isolation des environnements et de contrôle des accès. Les données sont ainsi protégées lors du stockage, du traitement et de l’accès utilisateur, tout en assurant un fonctionnement stable et conforme au quotidien.

La sécurité de Codenica ITSM + ITAM ne repose pas uniquement sur l’infrastructure cloud Microsoft Azure, mais aussi sur des processus opérationnels continus qui réduisent les risques et assurent la continuité du service. Les mécanismes ci-dessous complètent l’architecture du système et renforcent sa résistance face aux menaces.

Notre approche de la sécurité des données répond-elle aux besoins de votre entreprise ?

Créez un compte entreprise gratuit dès aujourd’hui